И технологии программирования 5 страница

Множественный доступ с контролем несущей подразделяется на:

• множественный доступ с обнаружением коллизий;

• множественный доступ с предотвращением коллизий;

Рассмотрим особенности каждого метода доступа.

Множественный доступ с контролем несущей и обнаружением коллизий (Carrier-Sense Multiple Access with Collision Detection, CSMA/CD). Все компьютеры в сети — и клиенты, и серверы — прослушивают кабель, стремясь обнаружить передаваемые данные, т.е. трафик. Компьютер может начать передачу только тогда, когда убедится, что кабель свободен — трафик отсутствует. Пока кабель занят, ни один из компьютеров не может вести передачу. Если возникает коллизия, то эти компьютеры приостанавливают передачу на случайный интервал времени, а затем вновь стараются наладить связь. Причем периоды ожидания у них разные, что снижает вероятность одновременного возобновления передачи.

Название метода раскрывает его суть: компьютеры как бы прослушивают кабель, отсюда — контроль несущей. Чаще всего сразу несколько компьютеров в сети хотят передать данные, отсюда множественный доступ. Прослушивание кабеля дает возможность обнаружить коллизии, отсюда обнаружение коллизий.

Способность обнаруживать коллизии ограничивает область действия самого CSMA/CD. При длине кабеля2,5 км механизм обнаружения коллизий становится неэффективным — некоторые компьютеры могут не услышать сигнал и начнут передачу, что приведет к коллизии и разрушению данных.

CSMA/CD является состязательным методом, так как компьютеры конкурируют между собой за право передавать данные. Он является громоздким, но современные реализации настолько быстры, что пользователи не замечают, что сеть работает, используя состязательный метод. Однако чем больше компьютеров в сети, тем интенсивнее сетевой трафик, и число коллизий возрастает, а это приводит к уменьшению пропускной способности сети. Поэтому в некоторых случаях метод CSMA/CD все же оказывается недостаточно быстрым. Так, лавинообразное нарастание повторных передач способно парализовать работу всей сети. Вероятность возникновения подобной ситуации зависит от числа пользователей, работающих в сети, и приложений, с которыми они работают. Например, БД используют сеть интенсивнее, чем ТП.

Множественный доступ с контролем несущей и предотвращением коллизий (Carrier-Sense Multiple Access with Collision Avoidance, CSMA/ CA). Этот метод самый непопулярный среди всех методов доступа. Каждый компьютер перед передачей данных в сеть сигнализирует о своем намерении, поэтому остальные компьютеры «узнают» о готовящейся передаче и могут избежать коллизий. Однако широковещательное оповещение увеличивает общий трафик и уменьшает пропускную способность сети. Поэтому CSMA/CA работает медленнее, чем CSMA/CD.

Доступ с передачей маркера. Суть метода заключается в следующем: пакет особого типа, маркер (token), циркулирует от компьютера к компьютеру. Чтобы послать данные в сеть, любой компьютер должен сначала «дождаться» прихода свободного маркера и «захватить» его. Захватив маркер, компьютер может передавать данные. Когда какой-либо компьютер наполнит маркер своей информацией и пошлет его по сетевому кабелю, другие компьютеры уже не смогут передавать данные, так как в каждый момент времени только один компьютер использует маркер. В сети не возникает ни состязания, ни коллизий, ни временных задержек.

Доступ по приоритету запроса (demand priority). Относительно новый метод доступа, разработанный для сети Ethernet со скоростью передачи 100 Мбит/с -100VG-AnyLan. Он стандартизован IEEE в категории 802.12. Этот метод учитывает своеобразную конфигурацию сетей lOOVG-AnyLan, которые состоят только из концентраторов и оконечных узлов. Концентраторы управляют доступом к кабелю, последовательно опрашивая каждый узел в сети и выявляя запросы на передачу. Концентратор должен знать все адреса связи и узлы и проверять их работоспособность. Оконечным узлом в соответствии со спецификацией lOOVG-AnyLan может быть компьютер, мост, маршрутизатор или коммутатор.

При доступе по приоритету запроса, как и при CSMA/CD, два компьютера могут конкурировать за право передать данные. Однако в этом методе реализуется принцип, по которому определенные типы данных, если возникло состязание, имеют соответствующий приоритет. Получив одновременно два запроса, концентратор вначале отдает предпочтение запросу с более высоким приоритетом. Если запросы имеют одинаковый приоритет, они будут выполнены в произвольном порядке.

Для сетей с использованием доступа по приоритету запроса разработана специальная схема кабеля, поэтому каждый компьютер может одновременно передавать и принимать данные. Применяется восъмипроводный кабель, по каждой паре проводов которого сигнал передается с частотой 25 Мгц.

7,6.2. Передача данных по сети

Данные, состоящие из нулей и единиц, обычно содержатся в больших по размерам файлах. Однако сети не будут нормально работать, если компьютер будет посылать такой блок данных целиком. В это время другие компьютеры вынуждены долго ждать своей очереди. Такая ситуация похожа на монопольное использование сети. При этом, кроме монопольного использования сети, возникновение ошибок может привести к необходимости повторной передачи всего большого блока данных Чтобы быстро, не тратя времени на ожидание, передавать информацию по сети, данные разбиваются на маленькие управляемые блоки, содержащие все необходимые сведения для их передачи. Эти блоки называются пакетами. Под термином «пакет» подразумевается единица информации, передаваемая между устройствами сети как единое целое.

При разбиении данных на пакеты сетевая ОС добавляет к каждому пакету специальную управляющую информацию, которая обеспечивает передачу исходных данных небольшими блоками, сбор данных в определенном порядке (при их получении), проверку данных на наличие ошибок (после сборки).

Компоненты пакета группируются по трем разделам: заголовок, данные и трейлер.

Заголовок включает:

• сигнал о том, что передается пакет,

• адрес источника,

• адрес получателя,

• информацию, синхронизирующую передачу.

Для большинства сетей размер пакета составляет от 512 байт до 4 Кбайт.

Содержимое трейлера зависит от протокола связи (протокол — это набор правил или стандартов для осуществления связи и обмена информацией между компьютерами). Чаще всего трейлер содержит информацию для проверки ошибок, называемую избыточным циклическим кодом (Cyclical Redundancy Check, CRC). CRC — это число, получаемое в результате математических преобразований данных пакета и исходной информации. Когда пакет достигает места назначения, эти преобразования повторяются. Если результат совпадает с CRC — пакет принимается без ошибок. В противном случае передача пакета повторяется.

Формат и размер пакета зависят от типа сети. Максимальный размер пакета определяет количество пакетов, которое будет создано сетевой ОС для передачи большого блока данных.

7,6.3. Сети Ethernet

Ethernet — самая популярная сейчас архитектура. Используется в сетях любого размера. Ethernet —.это промышленный стандарт, нашедший широкую поддержку среди производителей сетевого оборудования. Поэтому проблем, связанных с использованием устройств разных производителей, почти не существует.

В конце 60-х гг. Гавайский университет разработал ГВС под названием ALOHA. Университет, расположенный на обширной территории, решил объединить в сеть все компьютеры. Одной из ключевых характеристик созданной сети стал метод доступа CSMA/CD. Эта сеть послужила основой для современных сетей Ethernet. В 1972 г. в исследовательском центре Пало Альто фирмы Xerox разработали кабельную систему и схему передачи сигналов, а в 1975 г. — первый продукт Ethernet. Первоначальная версия Ethernet представляла собой систему со скоростью передачи 2,94 Мбит/с и объединяла более 100 компьютеров с помощью кабеля длиной 1 км. Сеть Ethernet фирмы Xerox имела такой успех, что компании Xerox, Intel Corporation и Digital Equipment Corporation разработали стандарт Ethernet со скоростью передачи 10 Мбит/с. Сегодня его рассматривают как спецификацию, описывающую метод совместного использования среды передачи компьютерами и системами обработки данных. Спецификация Ethernet выполняет те же функции, что Физический и Канальный уровни модели OSI.

Ethernet использует немодулированную передачу, топологию шина и метод доступа CSMA/CD. Другие используемые топологии -звезда-шина. Спецификация — IEEE 802.3. Скорость передачи данных — 10 или 100 Мбит/с. Кабельная система — толстый и тонкий коаксиальный кабель, UTP.

Ethernet разбивает данные на пакеты (кадры), формат которых отличается от формата пакетов в других сетях. Длина 64—1518 байтов, но сама структура использует 18 байтов, поэтому остается 46— 1500 байтов.

Максимальная общая длина сети 925 м. Общее число компьютеров в сети достигает 1024.

7.6.4. Сети Token Ring

Версия сети Token Ring была представлена IBM в 1984 г. как часть предложенного фирмой способа объединения в сеть всего ряда выпускаемых IBM компьютеров и компьютерных систем. В 1985 г.

Token Ring стала стандартом ANSI/IEEE (ANSI -представитель ISO в США).

Сеть Token Ring является реализацией стандарта IEEE 802.5. От других сетей ее отличает не только наличие уникальной кабельной системы, но и использование метода доступа с передачей маркера. Топология типичной сети — звезда/кольцо. Соединение выполняется через концентратор в виде звезды, а физическое кольцо реализуется в концентраторе. Кабельная система — UTP и STP. Скорость передачи — 4 и 16 Мбит/с.

Когда в сети начинает работать первый компьютер, он генерирует маркер. Маркер проходит по кольцу от компьютера к компьютеру (направление движения маркера зависит от оборудования), пока один из них не сообщит о готовности передать данные и не возьмет управление маркером на себя. Маркер — это предопределенная последовательность бит, которая позволяет компьютеру отправить данные по кабелю. Когда маркер захвачен каким-либо компьютером, другие передавать данные не могут. Захватив маркер, компьютер отправляет кадр данных в сеть. Кадр проходит по кольцу, пока не достигнет узла с адресом, соответствующим адресу приемника в кадре. Компьютер-приемник копирует кадр в буфер приема и делает пометку в поле статуса кадра о получении информации. Кадр продолжает передаваться по кольцу, пока не достигнет отправившего его компьютера, который и удостоверяется, что передача прошла успешно. Компьютер изымает кадр из кольца и возвращает туда маркер. В сети одномоментно может передаваться только один маркер, причем только в одном направлении.

Передача маркера — детерминистический процесс. Это значит, что самостоятельно начать работу в сети (как при методе доступа CSMA/CD) компьютер не может. Он может передавать данные только после получения маркера. Каждый компьютер действует как однонаправленный повторитель, регенерируя маркер и посылая его дальше по кольцу.

Основным компонентом сетей Token Ring является концентратор, реализующий физическое кольцо. В сети с передачей маркера вышедший из строя компьютер или соединение останавливают движение маркера, что ведет к прекращению работы всей сети. Концентраторы разработаны таким образом, чтобы обнаруживать вышедшую из строя плату СА и вовремя отключать ее. Эта процедура позволяет обойти отказавший компьютер, поэтому маркер продолжает циркулировать по сети.

7,7. Сетевые протоколы

Протоколы — это набор правил и процедур, регулирующих порядок осуществления некоторой связи. Протоколы реализуются во всех областях деятельности человека, например, дипломатических. В сетевой среде — это правила и технические процедуры, позволяющие нескольким компьютерам общаться друг с другом.

Различают три определяющих свойства протоколов:

1. Каждый протокол предназначен для различных задач и имеет

свои преимущества и недостатки.

2. Протоколы работают на разных уровнях модели OSI. Функции протокола определяются уровнем, на котором он работает.

3. Несколько протоколов могут работать совместно. В этом случае они образуют так называемый стек, или набор протоколов. Как

сетевые функции распределяются по всем уровням модели OSI, так

и протоколы совместно работают на различных уровнях стека.- На

пример, Прикладной уровень протокола TCP/IP соответствует уровню Представления модели OSI. В совокупности протоколы определяют полный набор функций и возможностей стека.

Передача данных по сети должна быть разбита на ряд последовательных шагов, каждому из которых соответствует свой протокол. Эти шаги должны выполняться на каждом сетевом компьютере в одной и той же последовательности. На компьютере-отправителе они выполняются сверху вниз, а на компьютере-получателе — снизу вверх.

Компьютер-отправитель в соответствии с протоколом выполняет следующие действия: разбивает данные на небольшие блоки — пакеты, с которыми может работать протокол; добавляет к пакетам адресную информацию, чтобы компьютер-получатель мог определить, что эти данные предназначены именно ему; подготавливает данные к передаче через плату СА по сетевому кабелю.

Компьютер-получатель в соответствий с протоколом выполняет те же действия, но в обратном порядке. Он принимает пакеты данных из сетевого кабеля и через плату СА передает пакеты в компьютер. Затем он удаляет из пакета всю служебную информацию, добавленную компьютером-отправителем; копирует данные из пакета в буфер для их объединения в исходный блок данных; передает приложению собранный из пакетов блок данных в том формате, который использует это приложение.

И компьютеру-отправителю, и компьютеру-получателю необходимо выполнять каждое действие одинаковым способом, чтобы отправленные данные совпали с полученными.

До середины 80-х гг. большинство ЛВС были изолированными. С развитием ЛВС и увеличением объема передаваемой ими информации они стали компонентами больших сетей. Данные, передаваемые из одной локальной сети в другую по одному из возможных маршрутов, называются маршрутизированными, а протоколы, поддерживающие передачу данных между сетями по нескольким маршрутам, — маршрутизируемыми. Такие протоколы служат для объединения локальных сетей, поэтому их роль постоянно возрастает.

Модель OSI помогает определить, какие протоколы нужно использовать на каждом ее уровне. Продукты разных производителей, которые соответствуют этой модели, способны вполне корректно взаимодействовать друге другом. ISO, IEEE, ANSI, ITU (International Telecommunications Union) и другие организации по стандартизации разработали протоколы, соответствующие некоторым уровням модели OSI,

TCP/IP ~ стандартный промышленный набор протоколов, обеспечивающий связь в неоднородной среде, т.е. между компьютерами разных типов. Совместимость — одно из основных преимуществ TCP/IP, поэтому его поддерживают большинство ЛВС. Кроме того, TCP/IP предоставляет маршрутизируемый протокол для корпоративных сетей и доступ в Интернет. Из-за своей популярности TCP/IP стал стандартом де-факто для межсетевого взаимодействия. У TCP/ IP есть два главных недостатка: большой размер и недостаточная скорость работы. Но для современных ОС это не является проблемой (проблема только у DOS-клиентов), а скорость работы сравнима со скоростью работы протокола IPX.

Стек TCP/IP включает и другие протоколы:

• SMTP (Simple Mail Transfer Protocol) — для обмена E-mail;

• FTP (File Transfer Protocol) — для обмена файлами;

• SNMP (Simple Network Management Protocol) — для управления сетью.

TCP/IP разрабатывался специалистами МО США как маршрутизируемый, надежный и функциональный протокол. Он также представляет собой набор протоколов для ГВС. Его назначение — обеспечивать взаимодействие между узлами даже в случае ядерной войны. Сейчас ответственность за разработку TCP/IP возложена на сообщество Интернет в целом. Установка и настройка TCP/IP требует знаний и опыта со стороны пользователя, однако применение TCP/IP предоставляет ряд существенных преимуществ.

Протокол TCP/IP в точности не соответствует модели OSI. Вместо семи уровней в нем используется только четыре:

1. Уровень сетевого интерфейса.

2. Межсетевой уровень.

3. Транспортный уровень.

4. Прикладной уровень.

Каждый из них соответствует одному или нескольким уровням модели OSI.

Уровень сетевого интерфейса, относящийся к Физическому и Канальному уровням модели OSI, напрямую взаимодействует с сетью. Он реализует интерфейс между сетевой архитектурой (Ethernet или Token Ring) и Межсетевым уровнем.

Межсетевой уровень, относящийся к Сетевому уровню модели OSI, использует несколько протоколов для маршрутизации и доставки пакетов. Для этого используются маршрутизаторы, которые работают на Сетевом уровне и могут переадресовывать и маршрутизировать пакеты через множество сетей, обмениваясь информацией между отдельными сетями.

Транспортный уровень, соответствующий Транспортному уровню модели OSI, отвечает за установку и поддержание соединения между двумя хостами. Транспортный уровень отвечает также за отправку уведомлений о получении данных, управление потоком, упорядочение пакетов и их повторную передачу. Transmission Control Protocol (TCP) отвечает за надежную передачу данных между узлами. Это ориентированный на соединение протокол, поэтому он устанавливает сеанс связи между двумя компьютерами прежде, чем начать передачу.

Прикладной уровень, соответствующий Сеансовому, Представительскому и Прикладному уровням модели OSI, соединяет в сети приложения.

7.8, Среда клиент-сервер

7.8, Среда клиент-сервер

Раньше сетевые системы основывались на модели централизованных вычислений, в которой один мощный сервер — мейнфрейм выполнял основную работу в сети, а пользователи получали доступ к нему при помощи недорогих и низкопроизводительных компьютеров — терминалов. В результате развития персональных компьютеров централизованную модель заменила модель клиент-сервер, предоставляющая при той же производительности возможности сетевой обработки данных.

В настоящее время большинство сетей использует модель клиент-сервер. Сеть архитектуры клиент-сервер — это сетевая среда, в которой компьютер-клиент инициирует запрос компьютеру-серверу, выполняющему этот запрос. Рассмотрим работу модели на примере системы управления БД — приложения, часто используемого в среде клиент-сервер. В модели клиент-сервер ПО клиента использует язык структурированных запросов SQL (Structured Query Language), который переводит запрос с языка, понятного пользователю, на язык, понятный машине. SQL близок к естественному английскому.

Клиент (пользователь) генерирует запрос с помощью интерфейсного приложения, которое обеспечивает интерфейс пользователя, формирует запросы и отображает данные, полученные с сервера. В клиент-серверной среде сервер не наделяется пользовательским интерфейсом. Представлением данных в удобной форме занимается сам клиент. Компьютер-клиент получает инструкции от пользователя, готовит их для сервера, а затем по сети посылает ему запрос. Сервер обрабатывает запрос, проводит поиск необходимых данных и отсылает их клиенту. Клиент в удобной для пользователя форме отображает полученную информацию. В клиент-серверной среде пользователь компьютера-клиента имеет дело с экранной формой. В ней он задает необходимые параметры информации. Интерфейсная часть одну и ту же информацию может представлять в различном виде.

Сервер в клиент-серверной среде обычно предназначен для хранения данных и управления ими, Именно сервер выполняет большинство операций с данными. Сервер называют также прикладной частью модели клиент-сервер, так как именно он выполняет запросы клиентов. Обработка данных на сервере состоит из их сортировки извлечения затребованной информации и отправки ее по адресу пользователя. ПО предусматривает также обновление, удаление, добавление и защиту информации.

Технология клиент-сервер создает мощную среду, обладающую множеством реальных преимуществ. В частности, хорошо спланированная клиент-серверная система обеспечивает относительно недорогую платформу, которая обладает в то же время вьГчислительными возможностями мэйнфрейма и легко настраивается на выполнение . конкретных задач. Кроме того, в среде клиент-сервер резко уменьшается сетевой трафик, так как по сети пересылаются только результаты запросов. Файловые операции выполняются в основном более мощным сервером, поэтому запросы лучше обслуживаются. Это означает, что нагрузка на сеть распределяется более равномерно, чем в традиционных сетях на основе файл-сервера. Уменьшается потребность компьютеров-клиентов в ОЗУ, так как вся работа с файлами выполняется на сервере. По этой же причине на,компьютерах-клиентах уменьшается потребность в дисковом пространстве. Упрощается управление системой, контроль ее безопасности становится проще, так как все файлы и данные размещаются на сервере. Упрощается резервное копирование.

7.9. Internet как иерархия сетей

Слово Internet происходит от выражения interconnected networks {связанные сети). Это глобальное сообщество малых и больших сетей. В широком смысле — это глобальное информационное пространство, хранящее огромное количество информации на миллионах компьютеров, которые обмениваются данными.

К концу 1969 г. в США был завершен проект ARPAnet подключением в одну компьютерную сеть 4 исследовательских центров: University of California Los Angeles, Stanford Research Institute, University of California at Santa Barbara, University of Utah. Проект также предусматривал проведение экспериментов в области компьютерных коммуникаций, изучение способов поддержания связи в условиях ядерного нападения и разработку концепции децентрализованного управления военными и гражданскими объектами в период ведения войн. В 1972 г. Минобороны США начало разработку новой программы Internetting Project с целью изучения методов соединения сетей между собой. Выдвигались требования максимальной надежности передачи данных при заведомо низком качестве коммуникаций, средств связи и оборудования и возможности передачи больших объемов информации. В 1974 г. была поставлена задача разработки универсального протокола передачи данных, которая была решена созданием протокола передачи данных и объединения сетей — Transmission Control Protocol/Internet Protocol (TCP/IP). В 1983 г. был осуществлен перевод ARPAnet на TCP/IP. В 1989 г. в Европейской лаборатории физики элементарных частиц (CERN, Швейцария, Женева) Тим Бернерс-Ли разработал технологию гипертекстовых документов — World Wide Web, позволяющую пользователям иметь доступ к любой информации, находящейся в сети Интернет на компьютерах по всему миру. К 1995 г. темпы роста сети показали, что регулирование вопросов подключения и финансирования не может находиться в руках одного Национального научного фонда США, и в этом же году произошла передача региональным сетям оплаты за подсоединение многочисленных частных сетей к национальной магистрали.

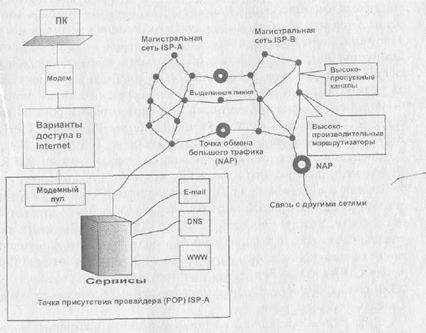

Рассмотрим схему подключения компьютера к Интернет и проследим, по каким каналам передается информация, посылаемая в Сеть и принимаемая из Сети. Подключение к Интернету домашнего компьютера выполняется, как правило, с помощью модема (рис. 7.8). При этом чаще всего осуществляется так называемое сеансовое соединение с провайдером по телефонной линии. Набирается один из телефонных номеров, предоставленных провайдером, для соединения с одним из его модемов, У провайдера имеется набор модемов, так называемый модемный пул. После того, как вы соединились с ISP (Internet Service Provider), ваш компьютер становится частью сети данного ISP. Каждый провайдер имеет свою магистральную линию или backbone.

ISP-провайдеры имеют так называемые точки присутствия POP (Point of Presence), где происходит подключение локальных пользователей. Провайдер может иметь точки присутствия POP в нескольких городах. В каждом городе находятся аналогичные модемные пулы, на которые звонят локальные клиенты этого провайдера в данном городе. Провайдер обычно арендует волоконно-оптические ли-

Рис. 7.8. Схема подключения компьютера к Internet

нии у телефонной компании для соединения всех своих точек присутствия. Крупные коммуникационные компании имеют собственные высокопропускные каналы.

Пусть имеются опорные сети двух Интернет-провайдеров. Очевидно, что все клиенты провайдера А могут взаимодействовать между собой по собственной, сети, а все клиенты провайдера В — по своей, но при отсутствии связи между сетями А и В клиенты разных провайдеров не могут связаться друг с другом. Для реализации такой услуги провайдеры А и В подключаются к так называемым точкам доступа NAP (Network Access Points) в разных городах, и трафик между двумя сетями течет через NAP. Аналогично организуется подключение к другим магистральным сетям, в результате чего образуется объединение множества сетей высокого уровня. В Интернете действуют сотни крупных провайдеров, их магистральные сети связаны через NAP в различных городах, и миллиарды байтов данных текут по разным сетям через NAP-узлы.

В офисе компьютеры, скорее всего, подключены к локальной сети. В этом случае рассмотренная схема видоизменяется. Варианты подключения к провайдеру могут быть различными, хотя чаще всего это выделенная линия.

На сегодняшний день существует множество компаний, имеющих собственные опорные сети (бэкбоуны), которые связываются с помощью NAP с сетями других компаний по всему миру. Благодаря этому каждый, кто находится в Интернете, имеет доступ к любому его узлу, независимо от того, где он расположен территориально.

Скорость передачи информации на различных участках Интернета существенно различается. Магистральные линии — это высокоскоростные каналы, построенные на основе волоконно-оптических кабелей. Кабели обозначаются ОС (optical carrier), например ОС-3, ОС-12 или ОС-48. Так, линия ОС-3 может передавать 155 Мбит/с, а ОС-48 — 2488 Мбит/с (2,488 Гбит/с). Но максимальная скорость получения информации на домашний компьютер с модемным подключением не превышает 56 Кбит/с.

Как же происходит передача информации по всем этим многочисленным каналам? Доставка информации по нужному адресу выполняется с помощью маршрутизаторов, определяющих, по какому маршруту передавать информацию. Маршрутизатор — это устройство, которое работает с несколькими каналами, направляя в выбранный канал очередной блок данных. Выбор канала осуществляется по адресу, указанному в заголовке поступившего сообщения.

Таким образом, маршрутизатор выполняет две взаимосвязанные функции. Во-первых, он направляет информацию по свободным каналам, предотвращая закупорку узких мест в Сети; во-вторых, проверяет, что информация следует в нужном направлении. При объединении двух сетей маршрутизатор включается в обе сети, пропуская информацию из одной в другую. В некоторых случаях он осуществляет перевод данных из одного протокола в другой, при этом защищая сети от лишнего трафика. Эту функцию маршрутизаторов можно сравнить с работой службы ГИБДД, которая ведет наблюдение за автомобильным движением с вертолета и сообщает водителям оптимальный, маршрут.

7,9.1. Протоколы интернет

Различают два типа протоколов: базовые и прикладные. Базовые протоколы отвечают за физическую пересылку сообщений между компьютерами в сети Internet. Это протоколы IP и TCP Прикладными называют протоколы более высокого уровня, они отвечают за функционирование специализированных служб. Например, протокол HTTP служит для передачи гипертекстовых сообщений, протокол FTP — для передачи файлов, SMTP — для передачи электронной почты.

Набор протоколов разных уровней, работающих одновременно, называют стеком протоколов. Каждый нижележащий уровень стека протоколов имеет свою систему правил и предоставляет сервис вышележащим. Аналогично каждый протокол в стеке протоколов выполняет свою функцию, не заботясь о функциях протокола другого уровня.

На нижнем уровне используются два основных протокола: IP (Internet Protocol — протокол Интернет) и TCP (Transmission Control Protocol — протокол управления передачей). Архитектура протоколов TCP/IP предназначена для объединения сетей. В их качестве могут выступать разные ЛВС (Token Ring, Ethernet и др.), различные национальные, региональные и глобальные сети. К этим сетям могут подключаться машины разных типов. Каждая из сетей работает в соответствии со своими принципами и типом связи. При этом каждая сеть может принять пакет информации и доставить его по указанному адресу. Таким образом, требуется, чтобы каждая сеть имела некий сквозной протокол для передачи сообщений между двумя внешними сетями.

Предположим, имеется некое послание, отправляемое по электронной почте. Передача почты осуществляется по прикладному протоколу SMTP, который опирается на протоколы TCP/IP. Согласно протоколу TCP, отправляемые данные разбиваются на небольшие пакеты фиксированной структуры и длины, маркируются таким образом, чтобы при получении данные можно было бы собрать в правильной последовательности.

Статьи к прочтению:

Уроки Андроид программирования | #5 — Работа с полями и Toast

Похожие статьи:

-

И технологии программирования 4 страница

Рис. 7. 2. Топология звезда В настоящее время концентратор стал одним из стандартных компонентов сетей. В сетях с топологией звезда он, например, служит…

-

И технологии программирования 6 страница

Обычно длина одного пакета не превышает 1500 байт. Поэтому одно электронное письмо может состоять из нескольких сотен таких пакетов. Малая длина пакета…