Как выполняются атаки доступа

Лабораторная работа №3.

Основные категории атак.

Во время работы компьютерных систем часто возникают различные проблемы. Некоторые — по чьей-то оплошности, а некоторые являются результатом злоумышленных действий. В любом случае при этом наносится ущерб. Поэтому будем называть такие события атаками, независимо от причин их возникновения.

Существуют четыре основных категории атак:

— атаки доступа;

— атаки модификации;

— атаки на отказ в обслуживании;

— атаки на отказ от обязательств.

Давайте подробно рассмотрим каждую категорию. Существует множество способов выполнения атак: при помощи специально разработанных средств, методов социального инжиниринга, через уязвимые места компьютерных систем. При социальном инжиниринге для получения несанкционированного доступа к системе не используются технические средства. Злоумышленник получает информацию через обычный телефонный звонок или проникает внутрь организации под видом ее служащего. Атаки такого рода наиболее разрушительны.

Атаки, нацеленные на захват информации, хранящейся в электронном виде, имеют одну интересную особенность: информация не похищается, а копируется. Она остается у исходного владельца, но при этом ее получает и злоумышленник. Таким образом, владелец информации несет убытки, а обнаружить момент, когда это произошло, очень трудно.

Определение атаки доступа

Атака доступа — это попытка получения злоумышленником информации, для просмотра которой у него нет разрешений. Осуществление такой атаки возможно везде, где существует информация и средства для ее передачи (рис. 1). Атака доступа направлена на нарушение конфиденциальности информации.

Рис. 1. Атака доступа возможна везде, где существуют информация и средства для ее передачи

Подсматривание

Подсматривание (snooping) — это просмотр файлов или документов для поиска интересующей злоумышленника информации. Если документы хранятся в виде распечаток, то злоумышленник будет вскрывать ящики стола и рыться в них. Если информация находится в компьютерной системе, то он будет просматривать файл за файлом, пока не найдет нужные сведения.

Подслушивание

Когда кто-то слушает разговор, участником которого он не является, это называется подслушиванием (eavesdropping). Для получения несанкционированного доступа к информации злоумышленник должен находиться поблизости от нее. Очень часто при этом он использует электронные устройства (рис. 2).

Внедрение беспроводных сетей увеличило вероятность успешного прослушивания. Теперь злоумышленнику не нужно находиться внутри системы или физически подключать подслушивающее устройство к сети. Вместо этого во время сеанса связи он располагается на стоянке для автомобилей или вблизи здания.

Внимание!

Появление беспроводных сетей создало многочисленные проблемы безопасности, открыв несанкционированный доступ злоумышленников к внутренним сетям. Эти проблемы будут подробно рассмотрены далее.

Рис. 2. Подслушивание

Перехват

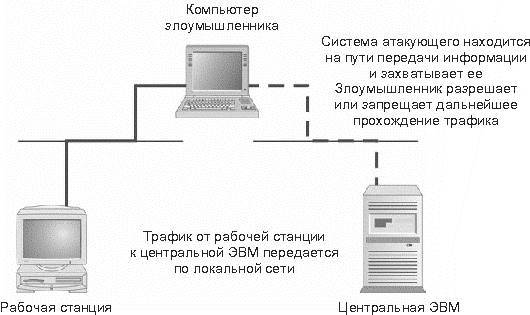

В отличие от подслушивания перехват (interception) — это активная атака. Злоумышленник захватывает информацию в процессе ее передачи к месту назначения. После анализа информации он принимает решение о разрешении или запрете ее дальнейшего прохождения (рис. 3).

Рис. 3. Перехват

Как выполняются атаки доступа

Атаки доступа принимают различные формы в зависимости от способа хранения информации: в виде бумажных документов или в электронном виде на компьютере.

Документы

Если необходимая злоумышленнику информация хранится в виде бумажных документов, ему потребуется доступ к этим документам. Они, возможно, отыщутся в следующих местах:

— в картотеках;

— в ящиках столов или на столах;

— в факсе или принтере;

— в мусоре;

— в архиве.

Следовательно, злоумышленнику необходимо физически проникнуть во все эти места. Если он является служащим данной организации, то сможет попасть в помещения с картотекой. Письменные столы он найдет в незапертых офисах. Факсы и принтеры обычно располагаются в общедоступных местах, и люди имеют привычку оставлять там распечатанные документы. Даже если все офисы закрыты, можно покопаться в мусорных корзинках, выставленных в холл для очистки. А вот архивы станут для взломщика проблемой, особенно если они принадлежат разработчикам и расположены в охраняемом месте.

Замки на дверях, возможно, и остановят кого-то, но всегда отыщутся помещения, оставленные открытыми на время обеда. Замки на ящиках картотеки и в столах относительно просты, их можно легко открыть отмычкой, особенно если знать, как это делается.

Физический доступ — это ключ к получению данных. Следует заметить, что надежная защита помещений оградит данные только от посторонних лиц, но не от служащих организации или внутренних пользователей.

Статьи к прочтению:

- Калибровка пит-тп, составление градировочных таблиц для термопар, при заданной температуре холодного спая

- Калькулирование спецификации сетевого оборудования по

Как научить ребенка выполнять домашние задания самостоятельно

Похожие статьи:

-

Тема 8. атака и методы хакеров

8.1 Технология атаки 8.2 Методы хакеров 8.3 Отказ в обслуживании 8.4 Выполнение атак Технология атаки Сетевая атака – действие, производимое…

-

Зис. реализация сетевой атаки.

Можно выделить следующие этапы реализации атаки: предварительные действия перед атакой или сбор информации (information gathering), реализация атаки…