Какие договоры могут быть заключены с использованием электронных документов, удостоверенных электронной цифровой подписью

Комплекс тестовых заданий

по дисциплине специального циклаИнформационная безопасность

для специальности СПО 080802 Прикладная информатика (по отраслям

Вариант

Выберите один вариант правильного ответа

1. Согласно Закону Об информации, информатизации и защите информации конфиденциальная информация это:

1. документированная информация, доступ к которой ограничивается в соответствии с Законодательством РФ

2. информация под грифом секретно

3. информация, составляющая коммерческую тайну

2. Уровень безопасности B, согласно Оранжевой книге, характеризуется:

произвольным управлением доступом

принудительным управлением доступом

верифицируемой безопасностью

3 Согласно Оранжевой книге, политика безопасности включает в себя следующие элементы:

1. периметр безопасности

2. сертификаты безопасности

3. метки безопасности

4 Политика безопасности строится на основе:

1. общих представлений об ИС организации

2. изучения политик родственных организаций

3. анализа рисков

5 Под определение средств защиты информации, данное в Законе О государственной тайне, подпадают:

1. средства выявления злоумышленной активности

2. средства обеспечения отказоустойчивости

3. средства контроля эффективности защиты информации

6. Среди нижеперечисленных выделите главную причину существования многочисленных угроз информационной безопасности:

необходимость постоянной модификации информационных систем

сложность современных информационных систем

просчеты при администрировании информационных систем

Выберите несколько вариантов правильного ответа

7. В число классов требований доверия безопасности Общих критериев входят:

1. разработка

2. оценка профиля защиты

3. сертификация

Установите соответствие

8. Установите соответствие между понятиями и их определениями

| 1.Конфиденциальная информация | А. охраняемые законом конфиденциальные сведения, доверенные или ставшие известными лицу исключительно в силу исполнения им своих профессиональных обязанностей |

| 2.Служебная тайна | Б. доверительная, не подлежащая огласке информация, доступ к которой ограничивается в соответствии с законодательством |

| 3. Профессиональная тайна | В.охраняемая законом конфиденциальная информация о деятельности государственных органов, доступ к которой ограничен федеральным законом или в силу служебной необходимости, а также ставшая известной в государственных органах и органах местного самоуправления только на законном основании и в силу исполнения их представителями служебных обязанностей, имеющая действительную или потенциальную ценность в силу неизвестности ее третьим лицам |

| 4 Коммерческая тайна | Д. охраняемые законом конфиденциальные сведения в области производственно-хозяйственной, управленческой, финансовой деятельности организации, имеющие действительную или потенциальную ценность в силу неизвестности их третьим лицам, к ним нет свободного доступа на законном основании |

Выберите несколько вариантов ответа

9. К принципам построения системы защиты относятся:

1. Принцип системности

2. Принцип компетентности

3. Принцип разумной достаточности

4. Принцип неуправляемости

10 Какие два способа заражения среды обитания используют компьютерные вирусы?

1. Полурезидентный

2. Сетевой

3. Резидентный

4. Нерезидентный

Закончите фразу

11. Код, способный самостоятельно, то есть без внедрения в другие программы, вызывать распространение своих копий по ИС и их выполнение называется ______

12. Возможность за приемлемое время получить требуемую информационную услугу -это _______________

13. Обеспечение уверенности в том, что участник процесса обмена информацией определен верно, -это ___________

Выберите несколько вариантов правильного ответа

14 Общие требования к АСЗИ включают следующие группы требований:

1. функциональные, к эффективности

2. технические и экономические требования

3. требования к документации

4. требования к стоимости

15. Какие два основных документа содержат совокупность официальных взглядов на цели, задачи, принципы и основные направления обеспечения информационной безопасности Российской Федерации

1. Доктрина информационной безопасности Российской Федерации

2. Конвенция о защите информации Российской Федерации

3. Трактат о защите информации Российской Федерации

4. Концепция национальной безопасности Российской Федерации

Вставьте необходимый термин

16 __________— устройства проверки качества функционирования модели безопасности для данной конкретной информационной системы;

17__________— устройства мониторинга активности в информационной среде, иногда с возможностью принятия самостоятельного участия в указанной активной деятельности

18 _________ — сохранение избыточных копий информационных ресурсов на случай их возможной утраты или повреждения;

19__________— создание альтернативных устройств, необходимых для функционирования информационной среды, предназначенных для случаев выхода из строя основных устройств;

20________— набор мероприятий, предназначенных для претворения в жизнь, в случае если события происходят или произошли не так, как было предопределено правилами информационной безопасности;

21______________ — подготовка активных участников

информационной среды для работы в условиях соответствия требованиям информационной безопасности.

Выберите один вариант ответа

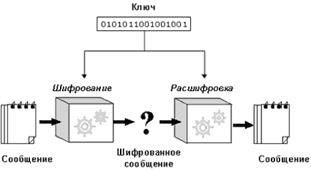

22 Как называется модель криптографии, представленная на рисунке:

1. тайнопись.

2. криптография с открытым ключом.

3. потоковое шифрование.

4. криптография с «секретным» ключом.

5. криптография с закрытым ключом.

23. Как называется метод шифрования, являющийся частным случаем шифра простой замены и основанный на замене каждой буквы сообщения на другую букву того же алфавита, путем смещения от исходной буквы на K букв:

1. гаммирование.

2. шифр Гронсфельда.

3. шифр многоалфавитной замены.

4. полибианский квадрат.

5. шифр Цезаря.

24Как называется программно-аппаратный комплекс, функции которого состоят в надежном хранении информации, предоставлении пользователю удобного интерфейса и выполнении специфических операций по преобразованию и поиску необходимой информации:

1. система управления базами данных.

2. электронная таблица.

3. информационная система.

4. экспертная система.

5. интеллектуальная система.

25.Как называется защищенность информации от случайных и преднамеренных воздействий естественного или искусственного характера, чреватых нанесением ущерба владельцам или пользователям информации:

1. владение.

2. атака на информацию.

3. тиражирование данных.

4. информационная безопасность.

5. защита.

26.Как называется гарантия того, что конкретная информация доступна только тому кругу лиц, для кого она предназначена:

1. аутентичность.

2. апеллируемость.

3. конфиденциальность.

4. целостность.

5. надежность.

27. Как называется гарантия того, что информация сейчас существует в ее исходном виде, то есть при ее хранении или передаче не было произведено несанкционированных изменений:

1. аутентичность.

2. апеллируемость.

3. конфиденциальность.

4. целостность.

5. надежность.

28Как называется гарантия того, что источником информации является именно то лицо, которое заявлено как ее автор:

1. аутентичность.

2. апеллируемость.

3. конфиденциальность.

4. целостность.

5. надежность.

29. Как называется гарантия того, что при необходимости можно будет доказать, что автором сообщения является именно заявленный человек, и не может являться никто другой:

1. аутентичность.

2. апеллируемость.

3. конфиденциальность.

4. целостность.

5. надежность.

30. Какую характеристику можно дать всем протоколамInternet:

1. открытые.

2. защищенные.

3. открытые, но защищенные.

4. открытые и доступные.

5. доступные.

2 ВАРИАНТ

Выберите один правильный ответ

1. Информация, составляющая государственную тайну не может иметь гриф…

«для служебного пользования»

«секретно»

«совершенно секретно»

2. Какое определение информации дано в Законе РФ Об информации, информатизации и защите информации?

1. Получение сведений из глобальной информационной сети

2. Систематизированные данные об экономике

3. сведения о лицах.предметах. явлениях, независимо от формы их представления

3. Как называют потенциально возможное происшествие (преднамеренное или нет), которое может оказать нежелательное воздействие на саму компьютерную систему, а также на информацию, хранящуюся в ней:

1. фальсификация сообщения.

2. хищение или раскрытие информации.

3. угроза безопасности компьютерной системы.

4. уязвимость компьютерной системы.

5. атака на компьютерную систему.

4. Как называют неудачную характеристику компьютерной системы, которая делает возможным возникновение угрозы:

1. устойчивость к умышленным сбоям.

2. хищение или раскрытие информации.

3. угроза безопасности компьютерной системы.

4. уязвимость компьютерной системы.

5. атака на компьютерную систему.

5. Как называют действие, предпринимаемое злоумышленником, которое заключается в поиске и использовании той или иной уязвимости компьютерной системы:

1. удаленная атака.

2. хищение или раскрытие информации.

3. угроза безопасности компьютерной системы.

4. уязвимость компьютерной системы.

5. атака на компьютерную систему.

6 Как называют информационное разрушающее воздействие на распределенную вычислительную систему, программно осуществляемое по каналам связи:

1. удаленная атака.

2. хищение или раскрытие информации.

3. угроза безопасности компьютерной системы.

4. уязвимость компьютерной системы.

5. атака на компьютерную систему.

Выберите несколько вариантов правильного ответа

7. В число классов требований доверия безопасности Общих критериев входят:

1. разработка

2. сертификация

3. оценка профиля защиты

Выберите один вариант ответа

8. Какая схема представлена на рисунке:

1. транспортного кодирования.

2. блочного шифра.

3. кодирование пароля.

4. симметричной криптосистемы.

5. генерация случайной последовательности

9 Как называется в криптографии алгоритм, основанный на том, что символы шифруемого текста заменяются символами того же или другого алфавита в соответствии с заранее обусловленной схемой замены:

1. гаммирование.

2. алгоритм замены (подстановки).

3. аналитическое преобразование.

4. алгоритм перестановки.

5. алгоритм хэширования.

Выберите несколько вариантов правильного ответа

10 Общие требования к АСЗИ включают следующие группы требований:

1. технические и экономические требования

2. требования к документации

3. требования к стоимости

4. функциональные, к эффективности

11 Какие два основных документа содержат совокупность официальных взглядов на цели, задачи, принципы и основные направления обеспечения информационной безопасности Российской Федерации

1. Доктрина информационной безопасности Российской Федерации

2. Трактат о защите информации Российской Федерации

3. Конвенция о защите информации Российской Федерации

4. Концепция национальной безопасности Российской Федерации

Установите соответствие

12 Установите соответствие между понятиями и их определениями

| 1. Профессиональная тайна | А. охраняемые законом конфиденциальные сведения, доверенные или ставшие известными лицу исключительно в силу исполнения им своих профессиональных обязанностей |

| 2.Служебная тайна | Б. доверительная, не подлежащая огласке информация, доступ к которой ограничивается в соответствии с законодательством |

| 3. Конфиденциальная информация | В.охраняемая законом конфиденциальная информация о деятельности государственных органов, доступ к которой ограничен федеральным законом или в силу служебной необходимости, а также ставшая известной в государственных органах и органах местного самоуправления только на законном основании и в силу исполнения их представителями служебных обязанностей, имеющая действительную или потенциальную ценность в силу неизвестности ее третьим лицам |

| 4 Коммерческая тайна | Д. охраняемые законом конфиденциальные сведения в области производственно-хозяйственной, управленческой, финансовой деятельности организации, имеющие действительную или потенциальную ценность в силу неизвестности их третьим лицам, к ним нет свободного доступа на законном основании |

Вставьте необходимый термин

13. __________— формирование профиля прав для конкретного участника процесса информационного обмена (аутентифицированного или анонимного) из набора правил контроля доступа;

14_________ — регулярное отслеживание событий, происходящих в процессе обмена информацией, с регистрацией и анализом предопределенных значимых или подозрительных событий.

15_____________— совокупность процедур или мероприятий, которые производятся при нарушении или подозрении на нарушение информационной безопасности

16___________— создание и поддержание функционирования среды информационного обмена в работоспособном состоянии и в соответствии с требованиями информационной безопасности

17 __________ — набор формальных (официально утвержденных либо традиционно сложившихся) правил, которые регламентируют функционирование механизма информационной безопасности

Выберите один правильный ответ

Какие договоры могут быть заключены с использованием электронных документов, удостоверенных электронной цифровой подписью

A) любые договоры, не требующие нотариального удостоверения или государственной регистрации.

B) договоры купли-продажи.

C) договоры аренды.

D)договоры аренды, не требующие государственной регистрации.

E) договоры купли-продажи, не требующие нотариального удостоверения.

$$$ 148

Статьи к прочтению:

- Какие утверждения справедливы для асинхронного триггера, выполненного на элементах

- Какое количество закрытых ключей электронной цифровой подписи может иметь субъект электронного документооборота

Электронный договор: подписать за 60 секунд

Похожие статьи:

-

A) один. B) два. C) неограниченное количество. D)четыре. E) не более десяти. 21При отсутствии каких сведений регистрационное свидетельство электронной…

-

Какое определение информации дано в законе рф об информации, информатизации и защите информации?

1. Получение сведений из глобальной информационной сети 2. Систематизированные данные об экономике 3. сведения о лицах.предметах. явлениях, независимо от…