Способы и средства защиты информации

Необходимость обеспечения скрытности (секретности) отдельных замыслов, действий, сообщений возникла в глубокой древности, практически вместе с началом осмысленной человеческой деятельности. Иными словами, организация защиты части информации от нежелательного (несанкционированного) доступа к ней — проблема столь же древняя, как и само понятие «информация».

На современном этапе существуют следующие предпосылки сложившейся кризисной ситуации обеспечения безопасности информационных систем (ИС):

- современные компьютеры за последние годы приобрели большую вычислительную мощность, но одновременно с этим стали гораздо проще в эксплуатации;

- прогресс в области аппаратных средств сочетается с еще более бурным развитием ПО;

- развитие гибких и мобильных технологий обработки информации привело к тому, что практически исчезает грань между обрабатываемыми данными и исполняемыми программами за счет появления и широкого распространения виртуальных машин и интерпретаторов;

- несоответствие бурного развития средств обработки информации и медленной проработки теории информационной безопасности привело к появлению существенного разрыва между теоретическими моделями безопасности, оперирующими абстрактными понятиями типа «объект», «субъект» и реальными категориями современных ИТ;

- необходимость создания глобального информационного пространства и обеспечение безопасности протекающих в нем процессов потребовали разработки международных стандартов, следование которым может обеспечить необходимый уровень гарантии обеспечения защиты.

<p>Вследствие совокупного действия всех перечисленных факторов перед разработчиками современных ИС, предназначенных для обработки конфиденциальной информации, стоят следующие задачи, требующие немедленного и эффективного решения:

- обеспечение безопасности новых типов информационных ресурсов;

- организация доверенного взаимодействия сторон (взаимной идентификации/аутентификации) в информационном пространстве;

- защита от автоматических средств нападения;

- интеграция в качестве обязательного элемента защиты информации в процессе автоматизации ее обработки.

В настоящее время с ростом объемов обработки информации в компьютерных сетях, расширением круга ее потребителей, распространением многопрограммных режимов работы ЭВМ, внедрением перспективных ИТ данная проблема приобрела новый аспект в связи с возрастанием роли программно-технического посредника между человеком-пользователем и информационными объектами, что, в свою очередь, вызвало создание дополнительных способов закрытия информации.

Понятно, что проблема защиты информации приобретает особое значение в экономической области, характеризующейся повышенными требованиями одновременно к скрытности и оперативности обработки информации.

Учитывая наибольшую сложность обеспечения защиты информации, обрабатываемой и передаваемой в компьютерных сетях различных типов, в дальнейшем рассматривается прежде всего эта часть общей проблемы (если иное не будет оговорено специально).

Анализ уязвимости машинной информации позволяет выделить две группы возможных причин ее искажения или уничтожения:

- непреднамеренные действия (сбои технических средств, ошибки обслуживающего персонала и пользователей, аварии и т.п.);

- несанкционированные действия, к которым относятся: НСД и ознакомление субъектов с информацией; прямое хищение информации в электронном виде непосредственно на носителях или копирование информации на другие носители; запрещенная передача информации в линии связи или на терминалы; перехват электромагнитных излучений и информации по различным каналам связи и т. п.

Понятно, что такое большое число причин искажения (уничтожения) информации определяет необходимость использования и значительного числа способов и средств ее защиты, причем эти способы и средства только тогда эффективны, когда они применяются комплексно. Названные обстоятельства обусловливают содержание понятия «защита электронной информации».

Под защитой информации в компьютерных системах принято понимать создание и поддержание организованной совокупности средств, способов, методов и мероприятий, предназначенных для предупреждения искажения, уничтожения и несанкционированного использования информации, хранимой и обрабатываемой в электронном виде [54].

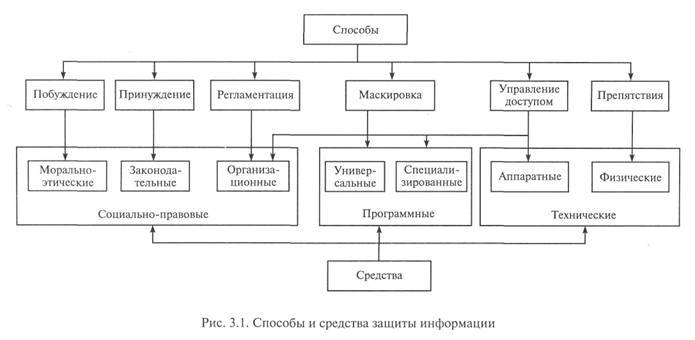

Наряду с определением понятия «защита информации» важным вопросом является классификация имеющихся способов и средств защиты, которые позволяют воспрепятствовать запрещенному (незаконному) ее использованию. На рис. 3.1 приведены наиболее часто используемые способы защиты информации в компьютерных сетях и средства, которыми они могут быть реализованы (на рисунке эти возможности изображены стрелками от способа к средствам).

Рассмотрим каждый из способов. Препятствия предусматривают создание преград, физически не допускающих к информации. Управление доступом — способ защиты информации за счет регулирования использования всех ресурсов системы (технических, программных, временных и др.). Маскировка информации, как правило, осуществляется путем ее криптографического закрытия. Регламентация заключается в реализации системы организационных мероприятий, определяющих все стороны обработки информации. Принуждение заставляет соблюдать определенные правила работы с информацией под угрозой материальной, административной или уголовной ответственности. Наконец, побуждение основано на использовании действенности морально-этических категорий (например, авторитета или коллективной ответственности).

Средства защиты информации, хранимой и обрабатываемой в электронном виде, разделяют на три самостоятельные группы: технические, программные и социально-правовые. В свою очередь, среди технических средств защиты выделяют физические и аппаратные.

К физическим средствам защиты относятся:

- механические преграды, турникеты (заграждения); специальное остекление;

- сейфы, шкафы;

- механические и электромеханические замки, в том числе с дистанционным управлением;

- замки с кодовым набором;

- датчики различного типа;

- теле- и фотосистемы наблюдения и регистрации;

- СВЧ, ультразвуковые, радиолокационные, лазерные, акустические системы и др.;

- устройства маркировки;

- устройства с идентификационными картами;

- устройства идентификации по физическим признакам;

- устройства пространственного заземления;

- системы физического контроля доступа;

- системы охранного телевидения и охранной сигнализации;

- системы пожаротушения и оповещения о пожаре и др.

Под аппаратными средствами защиты понимают технические устройства, встраиваемые непосредственно в системы (аппаратуру) обработки информации. Наиболее часто используют:

- регистры хранения реквизитов защиты (паролей, грифов секретности и т.п.);

- устройства для измерения индивидуальных характеристик человека (например, цвета и строения радужной оболочки глаз, овала лица и т.д.);

- схемы контроля границ адреса имен для определения законности обращения к соответствующим полям (областям) памяти и отдельным программам;

- схемы прерывания передачи информации в линии связи с целью периодического контроля адресов выдачи данных;

- экранирование ЭВМ;

- установка генераторов помех и др.

Программные средства защиты данных в настоящее время получили значительное развитие. По целевому назначению их можно разделить на несколько больших классов (групп):

- программы идентификации пользователей;

- программы определения прав (полномочий) пользователей (технических устройств);

- программы регистрации работы технических средств и пользователей (ведение так называемого системного журнала);

- программы уничтожения (затирания) информации после решения соответствующих задач или при нарушении пользователем определенных правил обработки информации;

- криптографические программы (программы шифрования данных).

Программные средства защиты информации часто делят на средства, реализуемые в стандартных ОС (универсальные), и средства защиты в специализированных ИС (специализированные). К первым следует отнести:

- динамическое распределение ресурсов и запрещение задачам пользователей работать с «чужими» ресурсами;

- разграничение доступа пользователей к ресурсам по паролям;

- разграничение доступа к информации по ключам защиты;

- защита таблицы паролей с помощью главного пароля и др.

Средства защиты в экономических ИС, в том числе банковских системах, позволяют реализовать следующие функции защиты данных:

- опознавание по идентифицирующей информации пользователей и элементов ИС, разрешение на этой основе работы с информацией на определенном уровне;

- ведение многоразмерных таблиц профилей доступа пользователей к данным;

- управление доступом по профилям полномочий;

- уничтожение временно фиксируемых областей информации при завершении ее обработки;

- формирование протоколов обращений к защищаемым данным с идентификацией данных о пользователе и временных характеристик;

- программная поддержка работы терминала лица, отвечающего за безопасность информации;

- подача сигналов при нарушении правил работы с системой или правил обработки информации;

- физическая или программная блокировка возможности работы пользователя при нарушении им определенной последовательности правил или совершении определенных действий;

- подготовка отчетов о работе с различными данными — ведение подробных протоколов работы и др.

Криптографические программы основаны на использовании методов шифрования (кодирования) информации. Данные методы остаются достаточно надежными средствами ее защиты и более подробно будут рассмотрены ниже.

В перспективе можно ожидать развития программных средств защиты по двум основным направлениям:

- создание централизованного ядра безопасности, управляющего всеми средствами защиты информации в ЭВМ (на первом этапе — в составе ОС, затем — вне ее);

- децентрализация защиты информации вплоть до создания отдельных средств, управляемых непосредственно только пользователем. В рамках этого направления находят широкое применение методы «эстафетной палочки» и «паспорта», основанные на предварительном расчете специальных контрольных кодов (по участкам контролируемых программ) и их сравнении с кодами, получаемыми в ходе решения задачи.

Организационные и законодательные средства защиты информации предусматривают создание системы нормативно-правовых документов, регламентирующих порядок разработки, внедрения и эксплуатации информации, а также ответственность должностных и юридических лиц за нарушение установленных правил, законов, приказов, стандартов и т.п.

Морально-этические средства защиты информации основаны на использовании моральных и этических норм, господствующих в обществе, и требуют от руководителей всех рангов особой заботы о создании в коллективах здоровой нравственной атмосферы.

Статьи к прочтению:

ЧТО ТАКОЕ ИНФОРМАЦИЯ? | IQ

Похожие статьи:

-

Виды защиты информации. методы и способы ее защиты

Правовая защита информации Правовая защита информации предполагает наличие регламентации прав на информацию, контроль за процедурами реализации прав….

-

Методы и средства защиты информации в экономических ис.

Методы обеспечения безопасности информации в ИС: препятствие; управление доступом; механизмы шифрования; противодействие атакам вредоносных программ;…