Классификация угроз информационной безопасности

При формулировании определения информационной безопасности автоматизированных систем мы упоминали понятие угрозы. Остановимся на нём несколько подробнее.

Заметим, что в общем случае под угрозой принято понимать

потенциально возможное событие, действие, процесс или явление, которое

может привести к нанесению ущерба чьим-либо интересам. В свою очередь,

угроза информационной безопасности автоматизированной системы — это

возможность реализации воздействия на информацию, обрабатываемую в

автоматизированнойсистеме,приводящего к нарушению

конфиденциальности, целостности или доступности этой информации, а также возможность воздействия на компоненты автоматизированной системы, приводящего к их утрате, уничтожению или сбою функционирования.

Классификация угроз может быть проведена по множеству признаков. Наиболее распространённые из них.

По природе возникновения принято выделять естественные и искусственные угрозы. Естественными принято называть угрозы, возникшие в результате воздействия на автоматизированные системы объективных физических процессов или стихийных природных явлений, не зависящих от человека. В свою очередь, искусственные угрозы вызваны действием человеческого фактора.

Примерами естественных угроз могут служить пожары, наводнения, цунами, землетрясения и т.д. Неприятная особенность таких угроз -чрезвычайная трудность или даже невозможность их прогнозирования. По степени преднамеренности выделяют случайные и преднамеренные угрозы. Случайные угрозы бывают обусловлены халатностью или непреднамеренными ошибками персонала. Преднамеренные угрозы обычно возникают в результате направленной деятельности злоумышленника.

В качестве примеров случайных угроз можно привести

непреднамеренный ввод ошибочных данных, неумышленную порчу

оборудования. Примерпреднамеренной угрозы проникновение

злоумышленника на охраняемую территорию с нарушением установленных правил физического доступа.

В зависимости от источника угрозы принято выделять:

-Угрозы, источником которых является природная среда. Примеры таких угроз — пожары, наводнения и другие стихийные бедствия.

-Угрозы, источником которых является человек. Примером такой угрозы может служить внедрение агентов в ряды персонала автоматизированных систем со стороны конкурирующей организации.

— Угрозы, источником которых являются санкционированные программно-

аппаратные средства.Пример такой угрозы некомпетентное

использование системных утилит.

— Угрозы, источником которых являются несанкционированные программно-аппаратные средства. К таким угрозам можно отнести, например, внедрение

в систему кейлоггеров, Кейлоггер (анг. Keylogger key(stroke) — нажатие на клавишу и англ. logger — регистрирующее устройство) — это программный продукт (модуль) или аппаратное устройство, регистрирующее каждое нажатие клавиши на клавиатуре компьютера. По положению источника угрозы выделяют:

— Угрозы, источник которых расположен вне контролируемой зоны. Примеры

таких угроз — перехват побочных электромагнитных излучений (ПЭМИН)

или перехват данных, передаваемых по каналам связи; дистанционная фото и видеосъёмка; перехват акустической информации с использованием направленных микрофонов.

— Угрозы, источник которых расположен в пределах контролируемой зоны. Примерами подобных угроз могут служить применение подслушивающих устройствили хищение носителей,содержащих конфиденциальную информацию.

По степени воздействия на автоматизированные системы выделяют пассивные и активные угрозы. Пассивные угрозы при реализации не осуществляют никаких изменений в составе и структуре автоматизированных систем.

Реализация активных угроз, напротив, нарушает структуру автоматизированной системы. Примером пассивной угрозы может служить несанкционированное копирование файлов с данными.

По способу доступа к ресурсам автоматизированных систем выделяют:

-Угрозы, использующие стандартный доступ. Пример такой угрозы -несанкционированное получение пароля путём подкупа, шантажа, угроз или физического насилия по отношению к законному обладателю.

-Угрозы, использующие нестандартный путь доступа. Пример такой угрозы

-использование не декларированных возможностей средств защиты. Критерии классификации угроз можно продолжать, однако на практике чаще всего используется следующая основная классификация угроз, основывающаяся на трёх введённых ранее базовых свойствах защищаемой информации:

- Угрозы нарушенияконфиденциальности информации, в результате реализации которых информациястановится доступной субъекту, не располагающему полномочиями дляознакомления с ней.

- Угрозы нарушения целостностиинформации, к которым относится любое злонамеренное искажение информации,обрабатываемой с использованием автоматизированных систем.

- Угрозы нарушения доступностиинформации, возникающие в тех случаях, когда доступ к некоторому ресурсуавтоматизированной системе для легальных пользователей блокируется.Отметим, что реальные угрозы информационной безопасности далеко не всегдаможно строго отнести к какой-то одной из перечисленных категорий. Так,например, угроза хищения носителей информации может быть при определённыхусловиях отнесена ко всем трём категориям. Заметим, что перечислениеугроз, характерных для той или иной автоматизированной системы, являетсяважным этапом анализа уязвимостей автоматизированных систем, проводимого,например, в рамках аудита информационной безопасности, и создаёт базу дляпоследующего проведения анализа рисков.

Выделяют два основных метода перечисления угроз:

- Построение произвольных списковугроз. Возможные угрозы

выявляются экспертным путём и фиксируются случайным и

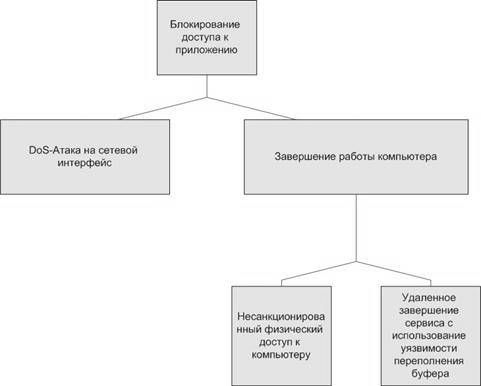

неструктурированным образом. Для данного подхода характерны неполнота ипротиворечивость получаемых результатов. - Построение деревьев угроз.Угрозы описываются в виде одного или

нескольких деревьев. Детализация угроз осуществляется сверху вниз, и вконечном итоге каждый лист дерева даёт описание конкретной угрозы. Междуподдеревьями в случае необходимости могут быть организованы логическиесвязи. Рассмотрим в качестве примера дерево угрозы блокирования доступа ксетевому приложению (рис. 1.2.).

Рис. 1.2. Пример дерева угроз

Как видим, блокирование доступа к приложению может произойти либо в результате реализации DoS-атаки на сетевой интерфейс, либо в результате завершения работы компьютера. В свою очередь, завершение работы компьютера может произойти либо вследствие несанкционированного физического доступа злоумышленника к компьютеру, либо в результате использования злоумышленником уязвимости, реализующей атаку на переполнение буфера.

Статьи к прочтению:

Детективы 2016УГРОЗА!фильмы 2016, детектив

Похожие статьи:

-

Классификация угроз безопасности информации

Известно большое количество разноплановых угроз безопасности информации различного происхождения. В качестве критериев деления множества угроз на классы…

-

ОБЕСПЕЧЕНИЕ ДОСТОВЕРНОСТИ ИНФОРМАЦИИ В ЭИС ВИДЫ УГРОЗ БЕЗОПАСНОСТИ ЭИС Наряду с интенсивным развитием вычислительных средств и систем передачи информации…