Собенности локализации трафика сетевым оборудованием второго и третьего уровня

2.1. ЦЕЛЬ РАБОТЫ

1.1. Познакомиться с интерфейсом программы Cisco Packet Tracer (CPT)

1.2. Научиться конфигурировать коммутаторы второго уровня

1.3. Научиться конфигурировать маршрутизаторы Cisco

1.4. Получить представление об особенностях локализации трафика различными типами активного сетевого оборудования

2.2. ПРИБОРЫ И ОБОРУДОВАНИЕ

2.1. Порядок выполнения работы

2.2. Персональный компьютерной требуемой аппаратной конфигурации

2.3. Обучающая программа Cisco Packet Tracer

2.3. ПОРЯДОК ВЫПОЛНЕНИЯ РАБОТЫ

3.1. Ознакомились с исходной схемой сети для проведения работы:

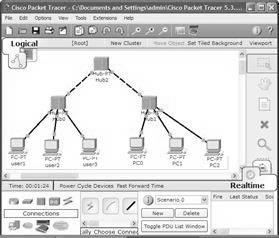

Рис. 1 Схема сети

Таблица 1. Оборудование и аппаратные средства, необходимые для лабораторной работы

| Оборудование | Кол-во | Описание (описать конкретнуюиспользуемую модель устройства по выбору студента*) |

| Hub PT Cisco | ||

| КоммутаторCisco | ||

| МаршрутизаторCisco | ||

| Компьютер | ||

| Прямой кабель | ||

| Обратныйкабель |

3.2. В CPT создали исходную рабочую модель сети, соединив компоненты сети через хаб.

Разработанная модель представлена в Приложении 1.

Какие функции физической структуризации сети выполняют хабы?__________________

_______________________________________________________________________________________________________________________________________________________________________________________________________________________________________

Какие функции логической структуризации сети выполняют хабы?____________________

__________________________________________________________________________________________________________________________________________________________

В данной сети используются разделяемые или выделенные линии связи?_______________

_____________________________________________________________________________

Оцените надежность построенной сети ___________________________________________

Оцените расширяемость построенной сети ________________________________________

Оцените производительность построенной сети ____________________________________

3.2.1. Задали отображаемые имена рабочим станциям в формате userN (user1 – user6).

3.2.2. Задали IP адреса рабочим станциям

| Хост | IP адрес | Маска |

| User1 | 192.168.1.10 | 255.255.255.0 |

| User2 | 192.168.1.20 | 255.255.255.0 |

| User3 | 192.168.1.30 | 255.255.255.0 |

3.2.3. Проверили правильность конфигурирования хостов сети

Для этого открыли Командную строку станции User1 и введите команду ipconfig.

3.2.4. Проверили работоспособность созданной сети

Какую команду использовали? Сделайте выводы о работоспособности сети ____________

__________________________________________________________________________________________________________________________________________________________

3.3. Добавили новые элементы сети (см. рис. 2)

Рис. 2. Сеть с шестью хостами, построенная на хабах

Рис. 2. Сеть с шестью хостами, построенная на хабах

3.3.1. Задали IP адреса и маски новым станциям сети

| Хост | IP адрес | Маска |

| User4 | 192.168.1.40 | 255.255.255.0 |

| User5 | 192.168.1.50 | 255.255.255.0 |

| User6 | 192.168.1.60 | 255.255.255.0 |

3.3.2. Проверили работоспособность сети.

Разработанная модель представлена в Приложении 1

3.3.3. Пронаблюдали процесс работы утилиты ping:

— в программе CPT нажмите сочетания клавиш Shift/S и вызовите окно Списка событий (Event list);

-нажмите кнопку Capture/Forward;

-пошлите pingс хоста192.168.1.10 на хост 192.168.1.30;

-нажимая кнопку Capture/Forward наблюдайте процесс передачи пакетов.

Оцените процесс передачи трафика

Пошлали pingс хоста 192.168.1.10 на хост 192.168.1.50

Изменился ли процесс передачи трафика? ________________________________________

____________________________________________________________________________

Закончите фразу. При увеличении количества рабочих станций в сети пропускная способность сети _____________________, таким образом, что чем больше рабочих станций в сети, построенной на хабах, тем ___________________ производительность сети.

3.4. Изменили в предыдущем проекте хаб на коммутатор второго уровня.

3.4.1. Проверили работоспособность сети.

На основании каких типов адресов коммутаторы фильтруют трафик?__________________

3.4.2. Просмотрели таблицу перенаправления (таблицу MAC-адресов коммутатора).

Для этого вызвали меню коммутатора и открыли вкладку CLI. Это командная строка коммутатора, из которой с помощью команд IOS, можно конфигурировать устройство.

Нажали Enter и попали в пользовательский режим работы коммутатора. Набрали команду перехода в привилегированный режим.

Switchenable

Затем выведите на экран таблицу перенаправления коммутатора.

Switch#show mac

Зачем нужна таблица перенаправления?__________________________________________

_______________________________________________________________________________________________________________________________________________________________________________________________________________________________________

Почему таблица перенаправления пуста?__________________________________________

__________________________________________________________________________________________________________________________________________________________

__________________________________________________________________________________________________________________________________________________________

3.4.3. Активировали сетевую активность.

3.4.3. Активировали сетевую активность.

3.4.4. Привели в отчете (в Приложении 2) снимок экрана с выведенной таблицей перенаправления. Умейте объяснить значение полей таблицы.

3.4.5. Пронаблюдали процесс работы утилиты ping:

— в программе CPT нажали сочетания клавиш Shift/S и вызвали окно Списка событий(Event list);

-нажали кнопку Capture/Forward;

-послали pingс хоста192.168.1.10 на хост 192.168.1.30;

-нажимая кнопку Capture/Forward наблюдали процесс передачи пакетов.

Оценили процесс передачи трафика

Послали pingс хоста 192.168.1.10 на хост 192.168.1.50

Изменился ли процесс передачи трафика по сравнению с логикой работы хаба?_________

____________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________________

Закончите предложение:

Коммутатор второго уровня делит сеть на ___________________ с локализованным трафиком.

3.5. Откройте готовый проект с использованием маршрутизатора – файл «Проект_3_уровня.pkt»

3.5.1. Проверьте работоспособность сети.

На основании каких адресов работают маршрутизаторы? ____________________________

В нашем случае используется ____ -х портовый маршрутизатор.

Таким образом, он делит сеть на ________ подсети.

IP адрес порта Fa0/0 ______________

IP адрес порта Fa0/1 ______________

Определили IP адреса подсетей, которые объединяет маршрутизатор.

Первая подсеть ___________________

Вторая подсеть ___________________

3.5.2. Определили IP адреса и маски станций

| Хост | IP адрес | Маска |

| User1 | ||

| User2 | ||

| User3 | ||

| User4 | ||

| User5 | ||

| User6 |

Сделали вывод, к каким подсетям принадлежит каждая из рабочих станций:

Первая подсеть_______________________________________________________________

Вторая подсеть _______________________________________________________________

3.5.3. Вывели на экран маршрутную таблицу маршрутизатора.

Для этого вызвали меню коммутатора и открыли вкладку CLI. Это командная строка маршрутизатора, из которой с помощью команд IOS, можно конфигурировать устройство.

Нажали Enter и попали в пользовательский режим работы маршрутизатора. Набрали команду перехода в привилегированный режим.

Routerenable

Затем выведите на экран таблицу маршрутизации.

Switch#show ip route

Зачем нужна маршрутная таблица?_______________________________________________

_______________________________________________________________________________________________________________________________________________________________________________________________________________________________________

Сколько подсетей в ней содержится? Проверьте, правильно ли вы ответили на вопрос в пункте 3.5.1.____________________

3.5.4. Привели в отчете (в Приложении 2) снимок экрана с выведенной таблицей маршрутизации.

3.5.5. Пронаблюдали процесс передачи данных в сети с использованием маршрутизатора.

Перешли в режим Simulation и пропинговали станции, находящиеся в одной подсети, затем в разных подсетях.

|

Вывод: В результате выполнения работы мы научились конфигурировать коммутаторы второго уровня и получили представление об особенностях локализации трафика различными типами активного сетевого оборудования

Статьи к прочтению:

Локализация

Похожие статьи:

-

Под этим названием подразумевается оборудование, за которым следует некоторая «интеллектуальная» особенность. То есть маршрутизатор, коммутатор (свитч) и…

-

Разработка схемы расположения сетевого оборудования

СОДЕРЖАНИЕ Введение………………………………………………………………………….5 1. Характеристика объекта………………………………………………………7 1.2 Организационная структура сети…………………………………………..7…