Беспроводные лвс. стек протоколов 802.11. физический уровень. все протоколы, используемые семейством стандарта 802.х схожи по своей структуре

Все протоколы, используемые семейством стандарта 802.х схожи по своей структуре. Беспроводные ЛВС могут существовать в двух конфигурациях – с базовой станцией и без нее.

Рисунок 10.1. – Часть стека протоколов 802.11

Первая высокоскоростная беспроводная ЛВС 802.11а использовала метод OFDM – ортогональное частотное уплотнение для передачи сигнала со скоростью до 54 Мбит/сек в расширенном нелицензируемом диапазоне 5ГГц. Как и полагается при частотном уплотнении, здесь используются разные частоты. Всего их 52, из них 48 частот предназначены для данных, 4 – для синхронизации (почти как в ADSL). Одновременная передача сигналов на разных частотах позволяет говорить о расширенном спектре.

HR-DSSS – высокоскоростная передача широкополосного сигнала по методу прямой последовательности. Это способ, который для достижения скорости 11 Мбит/сек кодирует биты со скоростью 11 миллионов элементарных сигналов в секунду. Стандарт 802.11b не является последователем 802.11а, он на рынок попал даже раньше. При кодировании используется код Уолша-Адамара. Скорость передачи может быть динамически изменена во время работы для достижения оптимальных результатов в зависимости от условий загрузки и зашумленности линии. Улучшенной версией 802.11b называется стандарт 802.11g принят в 2001 году. Применяется метод модуляции OFDM однако рабочий диапазон совпадает с HR-DSSS.

40) Беспроводные ЛВС. Стандарт 802.11: протокол подуровня управления доступом к среде.

Протокол подуровня MAC (управление доступом к среде) в стандарте 802.11 сильно отличается от аналогичного протокола сети Ethernet, так как беспроводным сетям присущи ряд проблем.

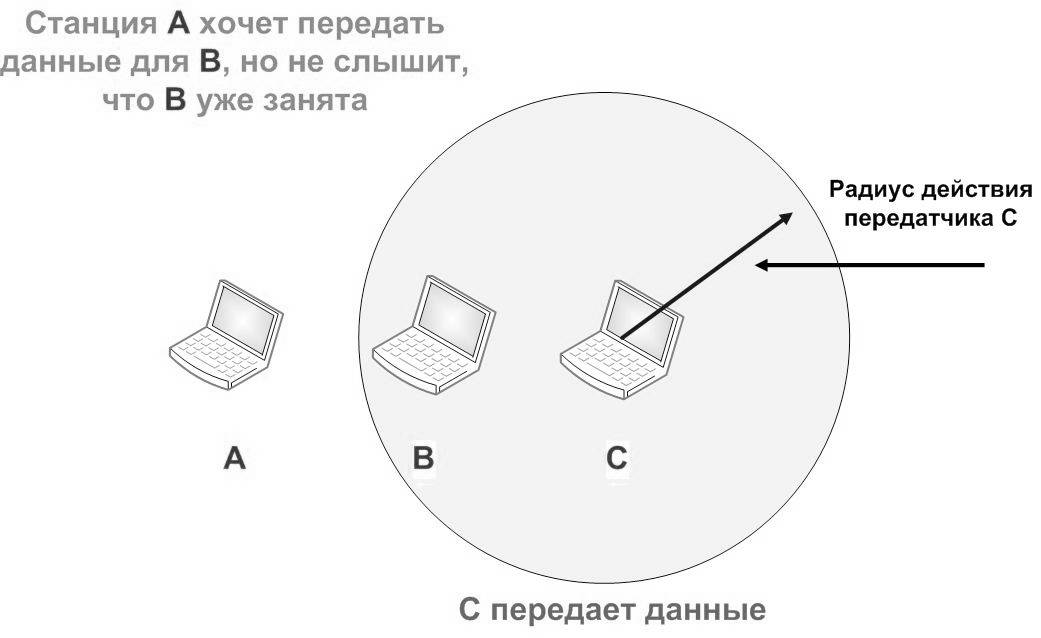

Во-первых, существует проблема скрытой станции. Поскольку не все станции могут слышать друг друга, передача, идущая в одной части соты, может быть просто не воспринята станцией, находящейся в другой ее части. Например, станция С передает данные станции В. Если станция А прослушает канал, она не обнаружит ничего подозрительного и сделает ложный вывод о том, что она имеет право начать передачу станции В.

Рисунок 10.2. – Проблема скрытой станции

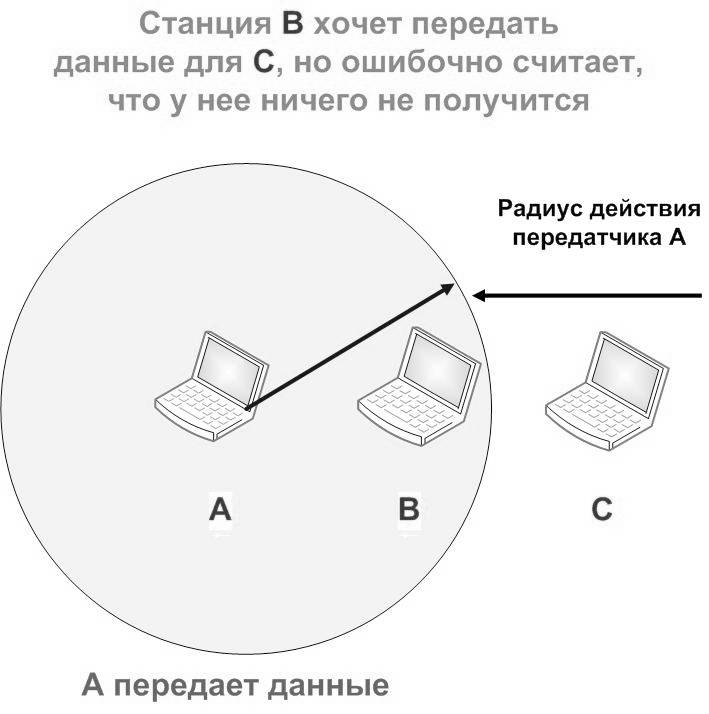

Кроме того, есть и обратная проблема, проблема засвеченной станции.

Рисунок 10.3. – Проблема засвеченной станции

Здесь В хочет отправить данные для станции С и прослушивает канал. Услышав, что в нем уже осуществляется какая-то передача, станция В делает опять-таки ложный вывод о том, что передача для С невозможна. Между тем станция А – источник сигнала, который смутил станцию В, — может на самом деле осуществлять передачу для станции D. Ситуация усугубляется еще и тем, что большинство радиосистем являются полудуплексными, т.е. не могут одновременно и на одной и той же частоте посылать сигналы и воспринимать всплески шума на линии.

Для борьбы с этим, 802.11 использует два метода:

1) DCF – распределенная координация, и не имеет никаких средств централизованного управления.

2) PCF – сосредоточенная координация, подразумевает, что базовая станция берет на себя функцию управления активностью всех станций данной соты.

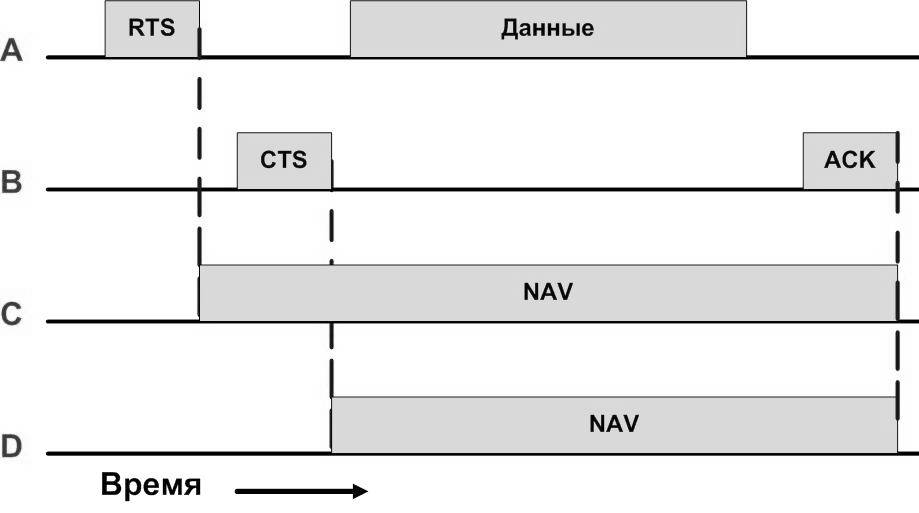

Другой режим использует принцип контроля виртуального канала.

В этом примере станция А хочет передать данные станции В. Станция С находится в зоне действия станции A и В. Станция D входит в зону действия В, но не входит в зону действия А.

Протокол начинает работать тогда, когда А решает, что ей необходимо послать данные В.

Рисунок 10.4. – Использование прослушивания виртуального канала

А посылает станции В кадр RTS, запрашивая разрешение на передачу. Если В может принять данные, она отсылает обратно положительное подтверждение, кадр CTS. После приема CTS А запускает таймер ACK и начинает передачу данных. В случае корректного приема, В генерирует кадр АСК, сообщающий станции А о конце передачи. Если интервал времени таймера на станции А истекает прежде, чем получен АСК, весь алгоритм работы протокола повторяется с самого начала.

Еще одной проблемой беспроводных сетей является шум и низкая надежность канала связи. В результате вероятность корректной передачи кадра уменьшается пропорционально увеличению его длины.

Для решения этой проблемы применяется разбиение кадров на небольшие отрезки, каждый из которых содержит собственную контрольную сумму. Фрагменты нумеруются и подтверждаются индивидуально с использованием протокола с ожиданием.

Рисунок 10.5. – Пачка фрагментов

Фрагментация повышает производительность путем принудительной повторной пересылки коротких отрезков кадров, в которых произошла ошибка, а не кадров целиком. Размер фрагмента не закреплен в стандарте, а является настраиваемым параметром.

Механизм выставления NAV удерживает станции от передачи только до прихода первого подтверждения о доставке. Но есть и другой механизм, позволяющий получателю принять всю пачку фрагментов без интерференции с сигналами других станций.

Итак, все описанное ранее относится к режиму DCF. В данном режиме отсутствует централизованный контроль, и станции самостоятельно борются за эфирное время примерно так же, как в Ethernet. Разберем режим PCF.

Здесь базовая станция опрашивает все подчиненные ей станции, выявляя те из них, которые требуют предоставить им канал. Механизм основан на том. Что базовая станция широковещательным способом периодически 10-100 раз в секунду передает сигнальный кадр. В нем содержатся такие системные параметры, как последовательности смены частот и периоды пребывания на частотах, данные для синхронизации и т.д. Он также является приглашением для новых станций, желающих войти в список абонентов. Попав в этот список, станция получает гарантированную долю пропускной способности.

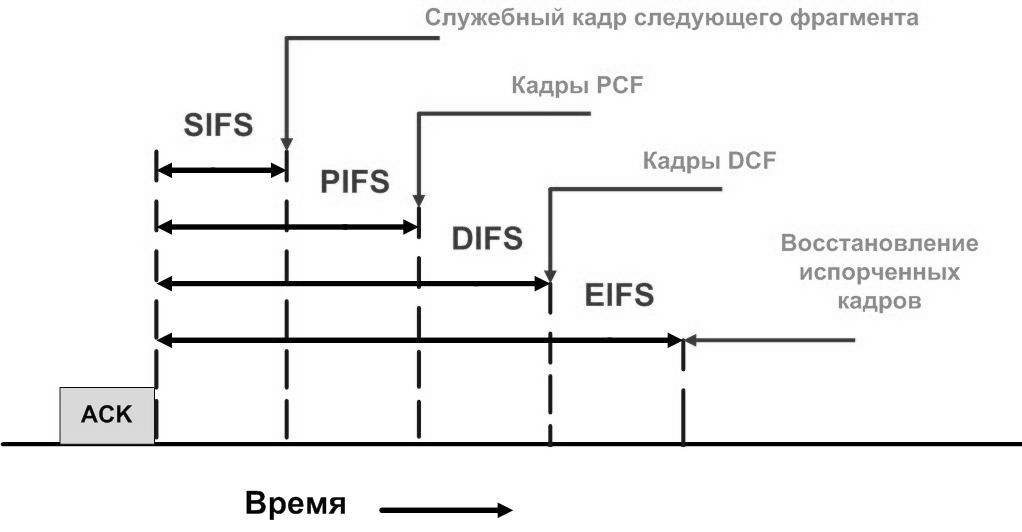

Режимы PCF и DCF могут сосуществовать даже внутри одной соты сети. Это делается путем очень аккуратного определения межкадрового интервала. После отправки кадра необходимо какое-то время простоя, прежде чем какая-либо станция получит разрешение послать кадр. Всего определено четыре интервала, каждый из которых имеет собственное предназначение.

Рисунок 10.6. – Межкадровые интервалы стандарта 802.11

Самый короткий SIFS используется для того, чтобы одна из сторон.ведущих диалог с помощью управляющих кадров, могла получить шанс начать первой. Здесь может быть CTS, посылаемый приемником в ответ на запрос RTS; АСК, посылаемый им же после окончания приема фрагмента или целого кадра; очередная часть пакета фрагментов, посылаемая отправителем.

После интервала SIFS ответить может всегда только одна станция. Если она упускает свой шанс и время PIFS (межкадровый интервал PCF) истекает, то базовая станция может послать сигнальный кадр или кадр опроса. Это позволяет станции, посылающей кадр данных или последовательность фрагментов. Закончить свою передачу без какого-либо вмешательства со стороны соседей, но дает и базовой станции возможность после окончания передачи захватить канал, не борясь за него с другими станциями.

Если базовой станции нечего сказать и интервал DIFS истекает, то любая станция может попытаться захватить канал.

Последний временной интервал EIFS используется только той станцией, которая только что получила испорченный или неопознанный кадр и хочет сообщить об этом факте.

41) Беспроводные ЛВС. Стандарт 802.11: структура кадра.

Стандарт 802.11 определяет три класса кадров, передаваемых по каналу: информационные, служебные и управляющие. Все они имеют заголовки с множеством полей, используемых подуровнем MAC. Кроме того, есть поля, используемые физическим уровнем, но они в основном относятся к методам модуляции, поэтому здесь мы их рассматривать не будем.

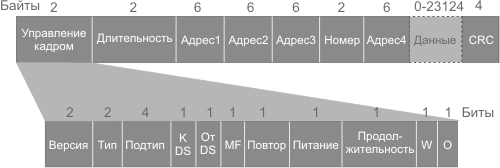

Формат информационного кадра показан на рис. Вначале идет поле Управление кадром (FrameControl). Оно содержит И вложенных полей. Первое из них — Версия протокола, именно оно позволяет двум протоколам работать одновременно в одной ячейке сети. Затем следуют поля Тип (информационный, служебный или управляющий) и Подтип (например, RTS или CTS). Биты К DS и От DS говорят о направлении движения кадра: к межсотовой системе распределения (например, Ethernet) или от нее. Бит MF говорит о том, что далее следует еще один фрагмент. Бит Повтор маркирует повторно посылаемый фрагмент. Бит Управление питанием используется базовой станцией для переключения станции в режим пониженного потребления или выхода из этого режима. Бит Продолжение говорит о том, что вообще-то у отправителя имеются еще кадры для пересылки. Бит W является индикатором использования шифрования в теле кадра по алгоритму WEP (WiredEquivalentProtocol — протокол обеспечения конфиденциальности). Наконец, О говорит приемнику о том, что кадры с этим битом должны обрабатываться строго по порядку.

Статьи к прочтению:

Medium Access Protocol, IEEE 802 Standards & Network Layer

Похожие статьи:

-

Беспроводные лвс. стек протоколов 802.11. физический уровень.

Все протоколы, используемые семейством стандарта 802.х схожи по своей структуре. Беспроводные ЛВС могут существовать в двух конфигурациях – с базовой…

-

Широкополосные беспроводные сети. стек протоколов 802.16. физический уровень.

Установить одну большую антенну на горке где-нибудь рядом с населенным пунктом и расставить на крышах домов абонентов приемные антенны гораздо проще и…