Поиск вирусов, выполняющих подозрительные действия

Другой метод, основанный на эвристике, исходит из предположения, что вредоносные программы так или иначе стремятся нанести вред компьютеру. Метод основан на выделении основных вредоносных действий, таких как, например:

- Удаление файла

- Запись в файл

- Запись в определенные области системного реестра

- Открытие порта на прослушивание

- Перехват данных вводимых с клавиатуры

- Рассылка писем

- И др.

Понятно, что выполнение каждого такого действия по отдельности не является поводом считать программу вредоносной. Но если программа последовательно выполняет несколько таких действий, например, записывает запуск себя же в ключ автозапуска системного реестра, перехватывает данные вводимые с клавиатуры и с определенной частотой пересылает эти данные на какой-то адрес в Интернет, значит эта программа по меньшей мере подозрительна. Основанный на этом принципе эвристический анализатор должен постоянно следить за действиями, которые выполняют программы.

Преимуществом описанного метода является возможность обнаруживать неизвестные ранее вредоносные программы, даже если они не очень похожи на уже известные. Например, новая вредоносная программа может использовать для проникновения на компьютер новую уязвимость, но после этого начинает выполнять уже привычные вредоносные действия. Такую программу может пропустить эвристический анализатор первого типа, но вполне может обнаружить анализатор второго типа.

Отрицательные черты те же, что и раньше:

- Ложные срабатывания

- Невозможность лечения

- Невысокая эффективность

Дополнительные средства

Практически любой антивирус сегодня использует все известные методы обнаружения вирусов. Но одних средств обнаружения мало для успешной работы антивируса, для того, чтобы чисто антивирусные средства были эффективными, нужны дополнительные модули, выполняющие вспомогательные функции.

Модуль обновления

В первую очередь, каждый антивирус должен содержать модуль обновления. Это связано с тем, что основным методом обнаружения вирусов сегодня является сигнатурный анализ, который полагается на использование антивирусной базы. Для того чтобы сигнатурный анализ эффективно справлялся с самыми последними вирусами, антивирусные эксперты постоянно анализируют образцы новых вирусов и выпускают для них сигнатуры. После этого главной проблемой становится доставка сигнатур на компьютеры всех пользователей, использующих соответствующую антивирусную программу.

Именно эту задачу и решает модуль обновления. После того, как эксперты создают новые сигнатуры, файлы с сигнатурами размещаются на серверах компании — производителя антивируса и становятся доступными для загрузки. Модуль обновления обращается к этим серверам, определяет наличие новых файлов, загружает их на компьютер пользователя и дает команду антивирусным модулям использовать новые файлы сигнатур.

Модули обновления разных антивирусов весьма похожи друг на друга и отличаются типами серверов, с которых они могут загружать файлы обновлений, а точнее, типами протоколов, которые они могут использовать при загрузке — HTTP, FTP, протоколы локальных Windows-сетей. Некоторые антивирусные компании создают специальные протоколы для загрузки своих обновлений антивирусной базы. В таком случае модуль обновления может использовать и этот специальный протокол.

Второе, в чем могут отличаться модули обновления — это настройка действий, на случай, если источник обновлений недоступен. Например, в некоторых модулях обновления можно указать не один адрес сервера с обновлениями, а адреса нескольких серверов, и модуль обновления будет обращаться к ним по очереди, пока не обнаружит работающий сервер. Или же в модуле обновления может быть настройка — повторять попытки обновления с заданным интервалом определенное количество раз или же до тех пор, пока сервер не станет доступным. Эти две настройки могут присутствовать и одновременно.

Модуль планирования

Второй важный вспомогательный модуль — это модуль планирования. Существует ряд действий, которые антивирус должен выполнять регулярно: в частности, проверять весь компьютер на наличие вирусов и обновлять антивирусную базу. Модуль обновления как раз и позволяет настроить периодичность выполнения этих действий.

Для обновления антивирусной базы рекомендуется использовать небольшой интервал — один час или три часа, в зависимости от возможностей канала доступа в Интернет. В настоящее время новые модификации вредоносных программ обнаруживаются постоянно, что вынуждает антивирусные компании выпускать новые файлы сигнатур буквально каждый час. Если пользователь компьютера много времени проводит в Интернете, он подвергает свой компьютер большому риску и поэтому должен обновлять антивирусную базу как можно чаще.

Полную проверку компьютера нужно проводить хотя бы потому, что сначала появляются новые вредоносные программы, а только потом сигнатуры к ним, а значит всегда есть возможность загрузить на компьютер вредоносную программу раньше, чем обновление антивирусных баз. Чтобы обнаружить эти вредоносные программы, компьютер нужно периодически перепроверять. Разумным расписанием для проверки компьютера можно считать раз в неделю.

Исходя из сказанного, основная задача модуля планирования — давать возможность выбрать для каждого действия расписание, которое больше всего подходит именно для этого типа действия. Следовательно модуль обновления должен поддерживать много различных вариантов расписания из которых можно было бы выбирать.

Модуль управления

По мере увеличения количества модулей в антивирусе возникает необходимость в дополнительном модуле для управления и настройки. В простейшем случае — это общий интерфейсный модуль, при помощи которого можно в удобной форме получить доступ к наиболее важным функциям:

- Настройке параметров антивирусных модулей

- Настройке обновлений

- Настройке периодического запуска обновления и проверки

- Запуску модулей вручную, по требованию пользователя

- Отчетам о проверке

- Другим функциям, в зависимости от конкретного антивируса

Основные требования к такому модулю — удобный доступ к настройкам, интуитивная понятность, подробная справочная система, описывающая каждую настройку, возможность защитить настройки от изменений, если за компьютером работает несколько человек. Подобным модулем управления обладают все антивирусы для домашнего использования. Антивирусы для защиты компьютеров в крупных сетях должны обладать несколько иными свойствами.

Уже не раз говорилось, что в большой организации за настройку и правильное функционирование антивирусов отвечают не пользователи компьютеров, а специальные сотрудники. Если компьютеров в организации много, то каждому ответственному за безопасность сотруднику придется постоянно бегать от одного компьютера к другому, проверяя правильность настройки и просматривая историю обнаруженных заражений. Это очень неэффективный подход к обслуживанию системы безопасности.

Поэтому, чтобы упростить работу администраторов антивирусной безопасности, антивирусы, которые используются для защиты больших сетей, оборудованы специальным модулем управления. Основные свойства этого модуля управления:

- Поддержка удаленного управления и настройки — администратор безопасности может запускать и останавливать антивирусные модули, а также менять их настройки по сети, не вставая со своего места

- Защита настроек от изменений — модуль управления не позволяет локальному пользователю изменять настройки или останавливать антивирус, чтобы пользователь не мог ослабить антивирусную защиту организации

Карантин

Среди прочих вспомогательных средств во многих антивирусах есть специальные технологии, которые защищают от возможной потери данных в результате действий антивируса.

Например, легко представить ситуацию, при которой файл детектируется как возможно зараженный эвристическим анализатором и удаляется согласно настройкам антивируса. Однако эвристический анализатор никогда не дает стопроцентной гарантии того, что файл действительно заражен, а значит с определенной вероятностью антивирус мог удалить незараженный файл.

Или же антивирус обнаруживает важный документ зараженный вирусом и пытается согласно настройкам выполнить лечение, но по каким-то причинам происходит сбой и вместе с вылеченным вирусом теряется важная информация.

Разумеется, от таких случаев желательно застраховаться. Проще всего это сделать, если перед лечением или удалением файлов сохранить их резервные копии, тогда если окажется, что файл был удален ошибочно или была потеряна важная информация, всегда можно будет выполнить восстановление из резервной копии.

Методика тестирования

Организация EICAR при участии антивирусных компаний создала специальный тестовый файл, который был назван по имени организации — eicar.com.

Eicar.com — это исполняемый файл в COM-формате, который не выполняет никаких вредоносных действий, а просто выводит на экран строку EICAR-STANDARD-ANTIVIRUS-TEST-FILE!. Тем не менее, все антивирусные компании договорились включить этот файл в свои антивирусные базы и детектировать его как вирус, специально чтобы пользователи могли без риска протестировать свою антивирусную защиту.

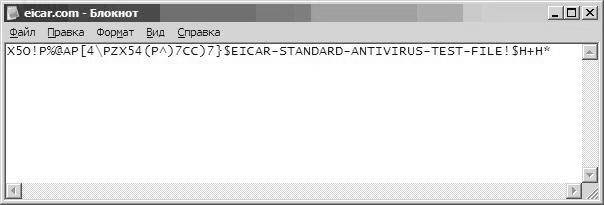

Получить eicar.com можно на сайте организации EICAR по адресу http://www.eicar.org/anti_virus_test_file.htm, но проще создать этот файл самому. Дело в том, что машинный код файла eicar.com состоит из печатных символов и его можно создать при помощи любого текстового редактора. Например, можно воспользоваться стандартным для операционных систем Windows редактором Notepad. В окне Notepad нужно набрать строку

X5O!P%@AP[4\PZX54(P^)7CC)7}$EICAR-STANDARD-ANTIVIRUS-TEST-FILE!$H+H*

сохранить файл под именем eicar.com, и все — тестовый файл готов.

Рис. 6.1. Тестовый файл eicar.com

Созданный описанным способом файл eicar.com ничем не отличается от доступного на сайте организации EICAR, можно загрузить и убедиться самому. Его можно пытаться скопировать на защищенную машину, запускать на ней или же просто проверять, чтобы проверить работу антивируса в разных режимах.

Тестирование антивируса при помощи eicar.com тоже не идеально. Концепция тестового файла и сам тестовый файл, разрабатывались в начале 90-х годов, когда едва ли не единственным типом вредоносных программ были файловые вирусы. Поэтому eicar.com в первую очередь позволяет протестировать, как антивирус справляется с файловыми вирусами и близкими по структуре вредоносными программами — большинством троянов, некоторыми червями.

Однако сейчас разнообразие вредоносных программ гораздо больше. И соответственно больше антивирусных модулей, предназначенных для защиты от различных угроз. Например, во многих антивирусах имеется специальный модуль защиты от скрипт-вирусов, а поскольку eicar.com скрипт-вирусом не является, он непригоден для тестирования таких модулей. Точно так же eicar.com непригоден для тестирования специальных модулей для защиты от макровирусов. К сожалению, на сегодняшний день новых способов тестирования антивирусных средств, которые поддерживались бы всеми производителями антивирусов нет, и приходится полагаться на старые способы.

Подготовка к работе

1. Создайте файл eicar.com

2. Упакуйте файл в архив (rar, zip, 7z)

3. Для контроля за загрузкой системы запустите “Диспетчер задач Windows”

Выполнение работы

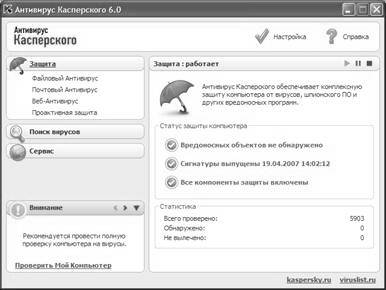

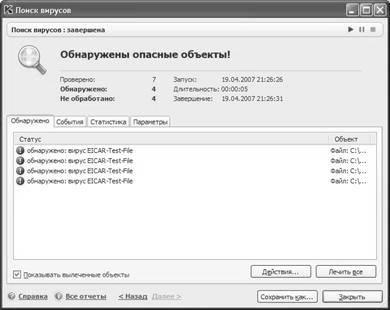

Антивирус Касперского

1. Запустите программу

2. Выберите пункт меню «Поиск вирусов». Нажмите кнопку «Добавить» и выберите папку в которой находятся файлы для тестирования. Убедитесь в том что, в списке объектов отмечена только указанная папка.

3. Нажмите кнопку «Поиск вирусов»

4. Нажмите кнопку «Лечение вирусов». Посмотрите на результат.

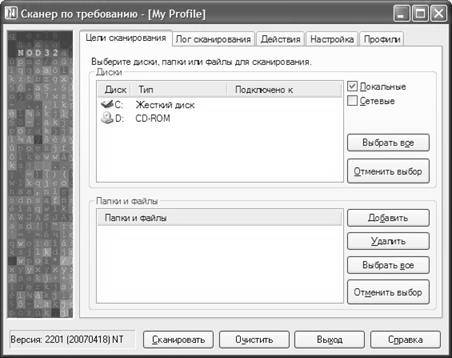

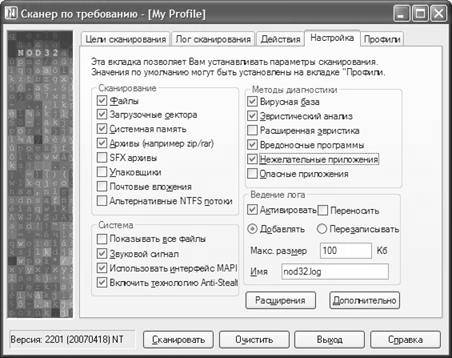

NOD 32

1. Запустите программу (сканер по требованию).

2. Во вкладке «Цели сканирования» нажмите кнопку «Отменить выбор», чтобы исключить из списка локальные диски. Нажмите кнопку «Добавить» и выберите папку в которой находятся файлы для тестирования.

3. Выберите вкладку «Настройка». В разделе «Сканирование» отметьте пункт «Архивы».

4.  В разделе «Методы диагностики» пользователю предоставляется возможность выбрать необходимые методы. Выполните поочередно диагностику (кнопка «Сканировать») в режимах:

В разделе «Методы диагностики» пользователю предоставляется возможность выбрать необходимые методы. Выполните поочередно диагностику (кнопка «Сканировать») в режимах:

- «Эвристический анализ»

- «Эвристический анализ» + «Расширенная эвристика»

- «Эвристический анализ» + «Расширенная эвристика» + «Вредоносные программы» + «Нежелательные приложения» + «Опасные приложения»

- «Вирусная база»

5. Сделайте соответствующие выводы.

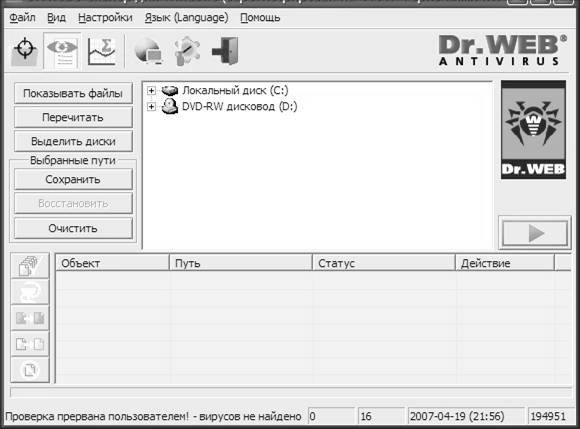

Dr. Web

1.  Запустите программу.

Запустите программу.

2. Запустите «Сканер для Windows».

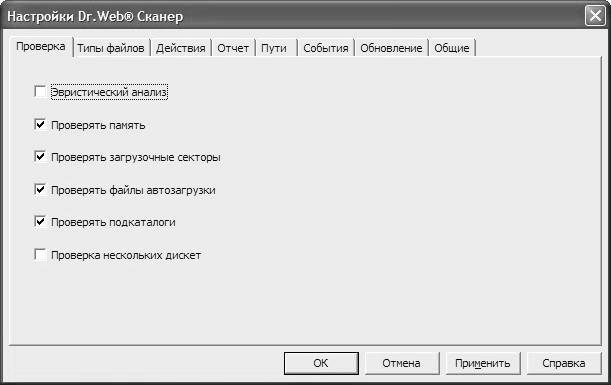

3. Откройте настройки сканера. Во вкладке «Типы файлов» отметьте пункт «Файлы в архивах». Во вкладке «Проверка» отметьте пункт «Эвристический анализ».

4. Выберите папку предназначенную для тестирования

5. Запустите сканирование.

6. Повторите п.5, предварительно убрав отметку с пункта «Эвристический анализ» в настройках. Проанализируйте результат.

Контрольные вопросы

1. Для чего используются антивирусные программы?

2. В чем заключаются преимущества и недостатки использования сигнатурных методов обнаружения вредоносных программ?

3. В чем заключаются преимущества и недостатки использования эвристических методов обнаружения вредоносных программ?

4. Почему на ваш взгляд крайне не рекомендуется совместная работа на одном компьютере двух антивирусных программ в режиме мониторинга?

5. Каким основным требованиям, по вашему мнению, должна удовлетворять современная антивирусная программа (лаборатория ее выпустившая)?

6. Какой из рассмотренных антивирусов показался вам наиболее удобным? Почему?

Лабораторная работа №2

“АККОРД-NT/2000”(версия 2.0)

Цель работы

Целью выполнения данной лабораторной работы является получение практических навыков по внедрению и настройки основных параметров программно-аппаратного комплекса Аккорд- NT/2000 v. 2.0

Статьи к прочтению:

Лучший способ выполнять ЛБЗ — мнение от Slayer [World of Tanks]

Похожие статьи:

-

Поиск и удаление вирусов в avp

Аэрокосмический колледж Методическое пособие Лабораторная работа №7 по дисциплине: «Безопасность и управление доступом ИС» Программные средства…

-

Поиск вирусов, похожих на известные

Общие сведения Антивирусные программы- это программы, основной задачей которых является защита именно от вирусов, или точнее, от вредоносных программ….