Включает такие разделы как

- описание проблемыобщий доступ к данныминдивидуальная защита компьютеров, входящих в сеть

- область примененияаппаратные, программные и информационные ресурсы сети

- позиция организацииобеспечение целостности, доступности, конфиденциальности, полноты и актуальности

- распределение ролейруководители подразделений, администраторы сети, администраторы сервисов, пользователи

- санкциидисциплинарные меры

- и прочее

Подход многоуровневой политики безопасности.

- верхний уровень (формулировка целей, формирование комплексной программы обеспечения ИБ, обеспечение материальной базы, формулировка управленческих решений по вопросам реализации программы безопасности)

- средний уровень (описание аспекта ИБ, область применения, роли и обязанности, точки контакта)

- нижний уровень (цели и правила достижения и организацию конкретных пунктов политики безопасности)

Политика безопасности включает:

- базовая политика безопасности

- устанавливает процесс обработки информации, механизм доступа к данным и сервисам

- предоставляет возможность познакомиться с политикой безопасности организации в целом и с её текущим состоянием

- Затрагивающие значительное число пользователей

— защита информации

— защита паролей

— допустимого использования

— удалённого доступа к ресурсам сети

— и тд.

- Связанные с конкретными техническими областями

— конфигурация межсетевых экранов

— шифрование и управление ключами

— обслуживание оборудования беспроводной сети

— и т.д.

- процедуры безопасности

Политика безопасностиПроцедуры безопасности

(Описание)(Реализация)

Примеры:

— Процедура резервного копирования

— Процедура реагирования на события

— Процедура управления конфигурацией

Синхронизация мер безопасности с жизненным циклом ИС:

- инициализация

- закупка

- установка

- эксплуатация

- выведение из эксплуатации

Управление рисками.

Основные понятия

Ресурс– это то, что организация ценит и желает защитить.

Включают информацию и поддерживающие средства, требующиеся организации для ведения бизнеса.

Примеры:

— информация (данные)

— бумажные документы

— программное обеспечение

— физическое оборудование

— службы

— люди и их знания (техническое, маркетинговое, юридическое, финансовое и т.д.)

Угроза –потенциальная причина нежелательного события, которое может нанести ущерб организации и ее объектам.

Примеры:

— разрушение

— модификация или повреждение

— кража, удаление, потеря

— использование или внедрение нелегального объекта

— прерывание службы

Уязвимость –условия позволяющие угрозе воздействовать

Риск безопасности –возможность данной угрозы реализовать уязвимости, чтобы вызвать ущерб или разрушение ресурса

Контроль безопасности –практика, процедуры и механизмы, которые могут защитить объекты от угроз, уменьшить уязвимости или снизить влияние нежелательных событий

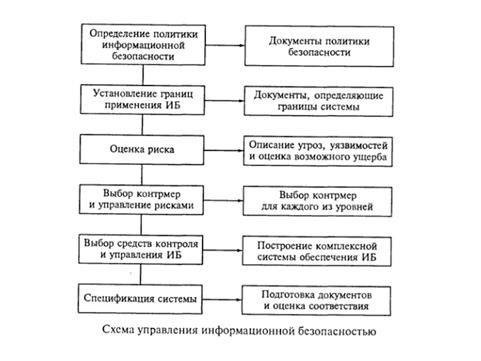

Процесс оценки рисков.

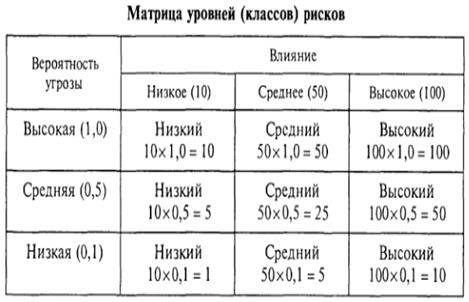

Риск представляет функцию вероятности

— что данный источник угроз осуществит конкретную уязвимость

— результирующего влияния нежелательного события на организацию

Величина ущерба, который вызван угрозой, реализующей уязвимость.

Общая оценка рисков включает следующие шаги:

- характеристика системы

- идентификация угроз

- идентификация уязвимостей

- анализ средств защиты (контроля)

- определение вероятностей (ранжирование частот появление)

Уровень частоты:

— Высокий (источник имеет высокую мотивацию и значительную способность, существующий контроль для защиты от реализации неэффективен)

— Средний (источник угроз мотивирован и имеет способность к реализации уязвимостей, но имеющийся контроль осложняет реализацию уязвимостей)

— Низкий (источник угроз имеет недостаточную мотивацию и способность, контроль защищает или значительно усложняет реализацию уязвимостей)

- анализ влияния

Оценка степени влияния:

— Высокая (реализация уязвимости может вызвать дорогостоящие потери материальных ресурсов, нанести вред, значительно подорвать репутацию или вызвать человеческие травмы)

— Средняя (реализация уязвимости может вызвать некоторую потерю материальных ресурсов, нанести вред, подорвать репутацию или вызвать человеческие травмы)

— Низкая (реализация уязвимости может вызвать потери некоторых материальных ресурсов или заметно воздействовать на репутацию и миссию организации)

- определение риска

- рекомендации по средствам защиты (контроля)

- результирующая документация

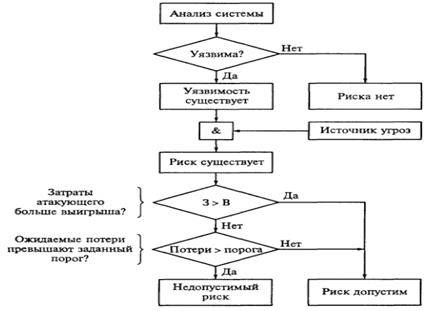

Уменьшение рисков

Выделение неприемлемых рисков и применение процедуры их уменьшения

Операции уменьшения риска:

— принятие риска

— уклонение от риска

— отграничение риска

— планирование риска

— исследование и подтверждения риска

— передача риска

Статьи к прочтению:

MS Project 2013 — Материальные ресурсы (Урок #27)

Похожие статьи:

-

Расммотрим основные разделы политики безопасности. Каждая политика и процедура имеют четко определенную цель, которая ясно описывает, почему создана та…

-

Диски, разделы, секторы, кластеры

Основным типом устройства, которое используется в современных вычислительных системах для хранения файлов, являются дисковые накопители. Эти устройства…